In Teil 5 habe ich die Offline Root CA konfiguriert. In diesem Teil werde ich die Two-Tier PKI Hierachy SubCA vorbereiten.

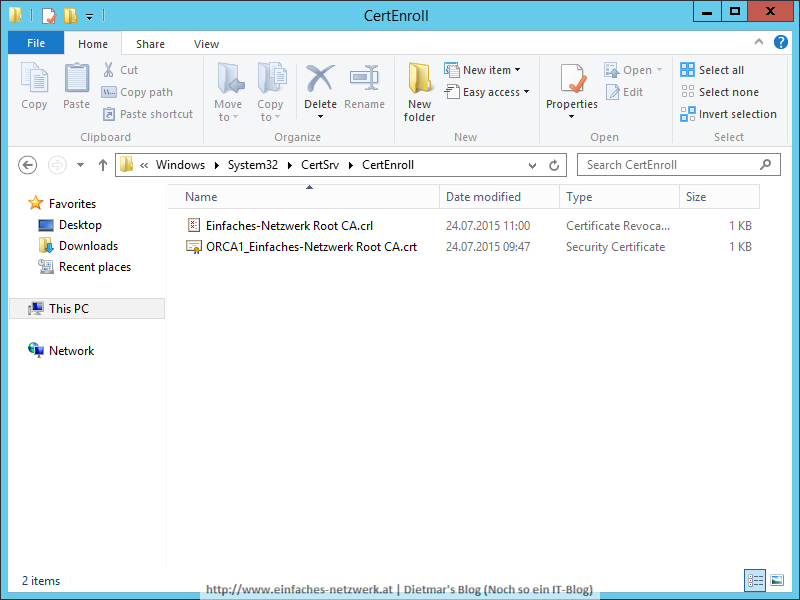

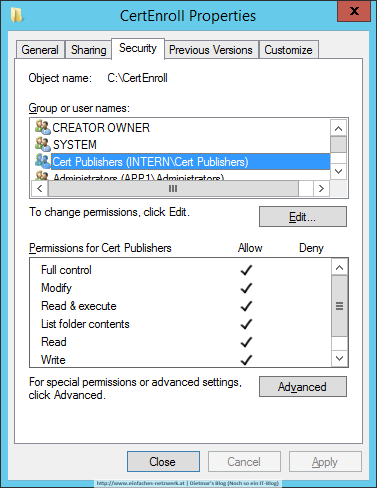

Den Ordner CertEnroll erstellen und Berechtigungen konfigurieren

- Als Administrator an APP1 anmelden

- Windows Explorer starten

- Auf das Laufwerk C:\ wechseln

- Einen Ordner mit dem Namen CertEnroll erstellen

- Den Ordner CertEnroll rechts anklicken und im Kontextmenü auf Properties klicken

- Auf den Reiter Sharing wechseln > Advanced Sharing

- Share this folder anhaken > Permissions

- Auf Add… klicken

- Cert Publishers > Check Names > OK

- Cert Publishers markieren > Allow Full Control > OK

- Auf den Reiter Security wechseln > Edit…

- Cert Publishers > Check Names > OK

- Cert Publishers markieren > Allow Full Control > OK

- Alle Fenster mit Close schließen

Hinweis: Wird die ausstellende SubCA auf einem anderen Rechner installiert, zu den Berechtigungen das Computerkonto der SubCA ebenfalls hinzufügen.

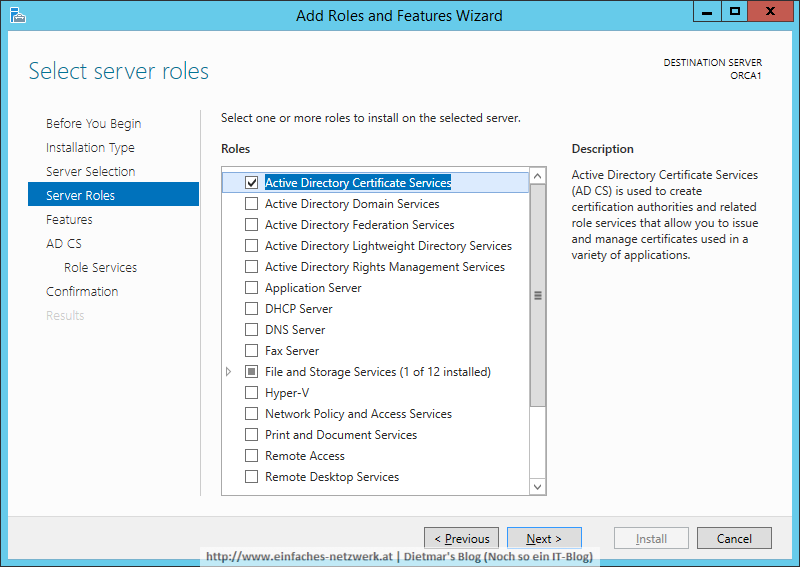

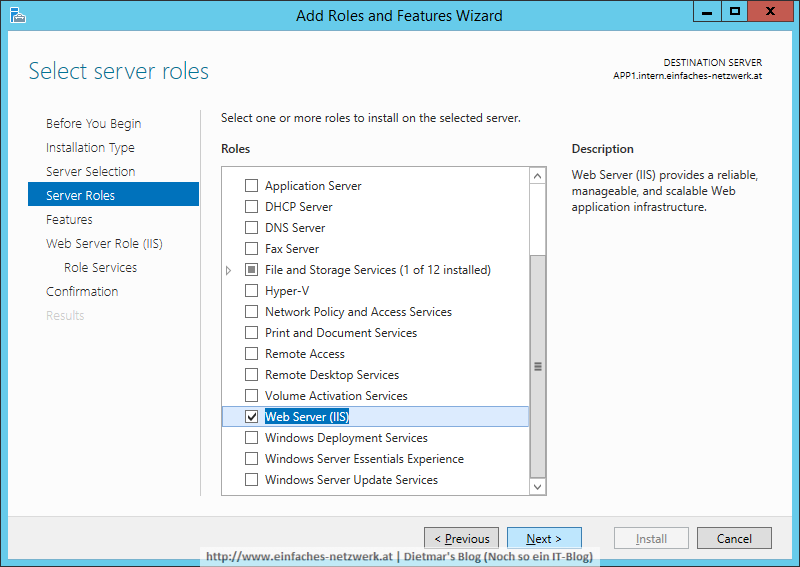

Internet Information Services (IIS) installieren

- Server Manager > Manage > Add Roles and Features

- Add Roles and Features Wizard

- Before You Begin > Next

- Installation Type: Role-based or feature-based installation > Next

- Server Selection: APP1.intern.einfaches-netzwerk.at > Next

- Server Roles: Web Server (IIS) > Add Features > Next

- Features > Next

- Web Server Role (IIS) > Next

- Role Services > Next

- Confirmation > Install

- Results > Close

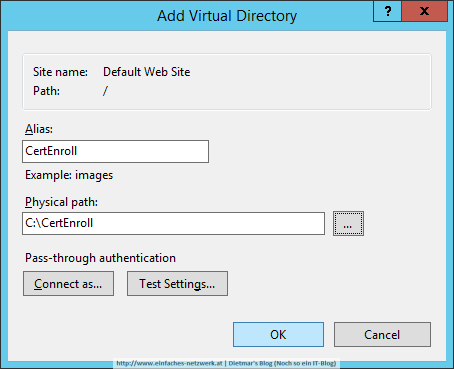

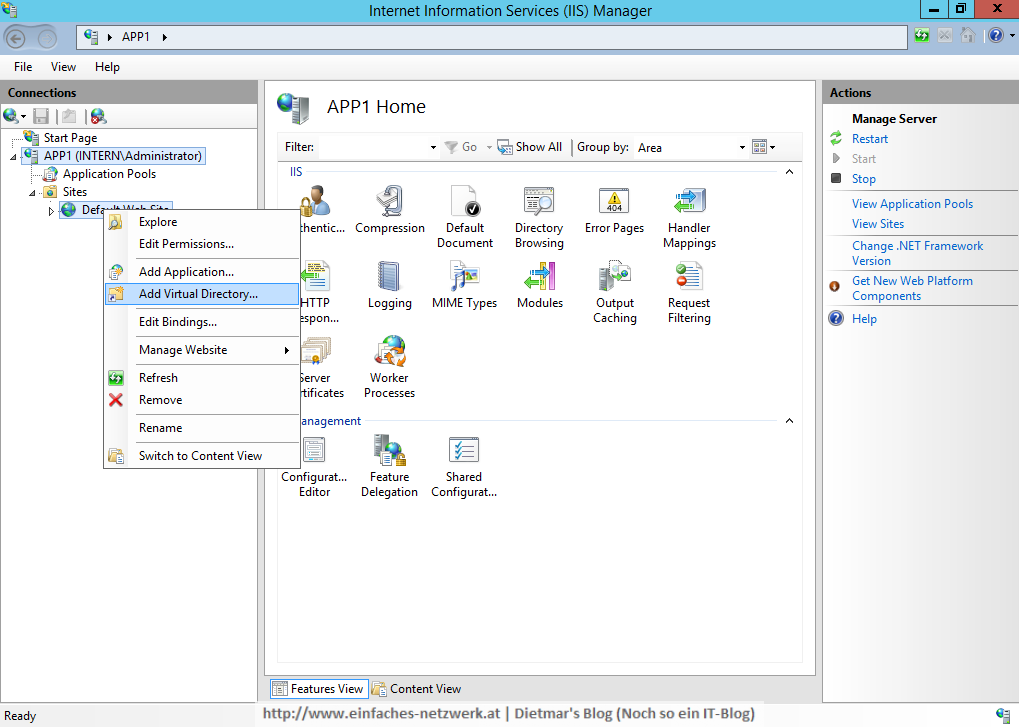

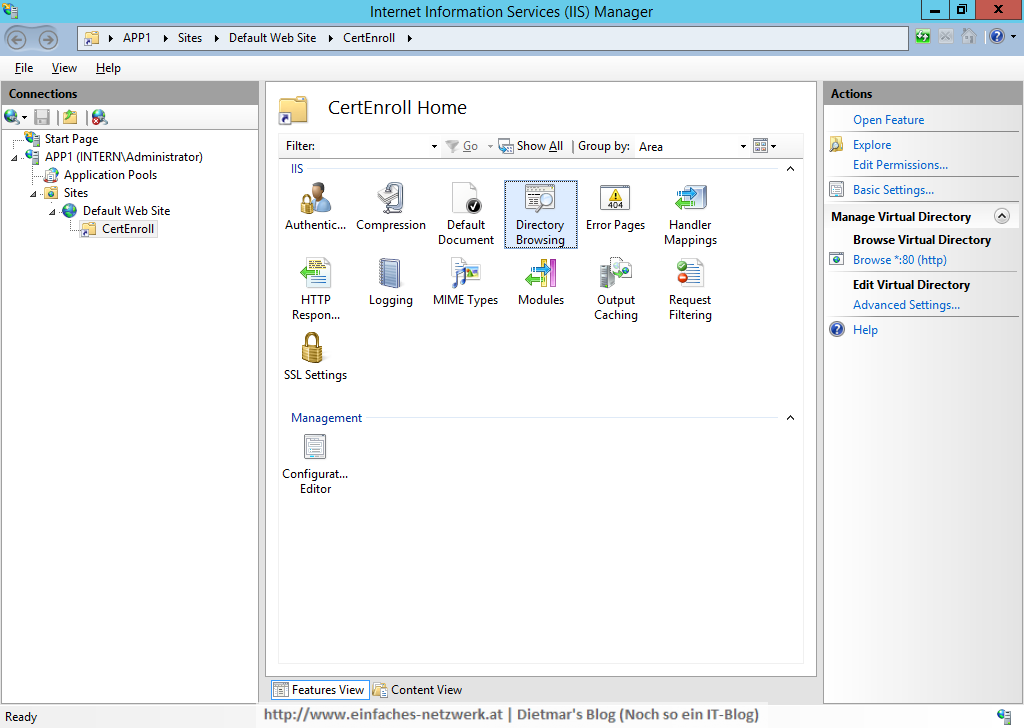

Am Web Server ein virtuelles Verzeichnis erstellen

- Server Manager > Local Server > Tools > Internet Information Services (IIS) Manager

- APP1\Sites erweitern

- Default Web Site rechts anklicken > Add Virtual Directory…

- Add Virtual Directory

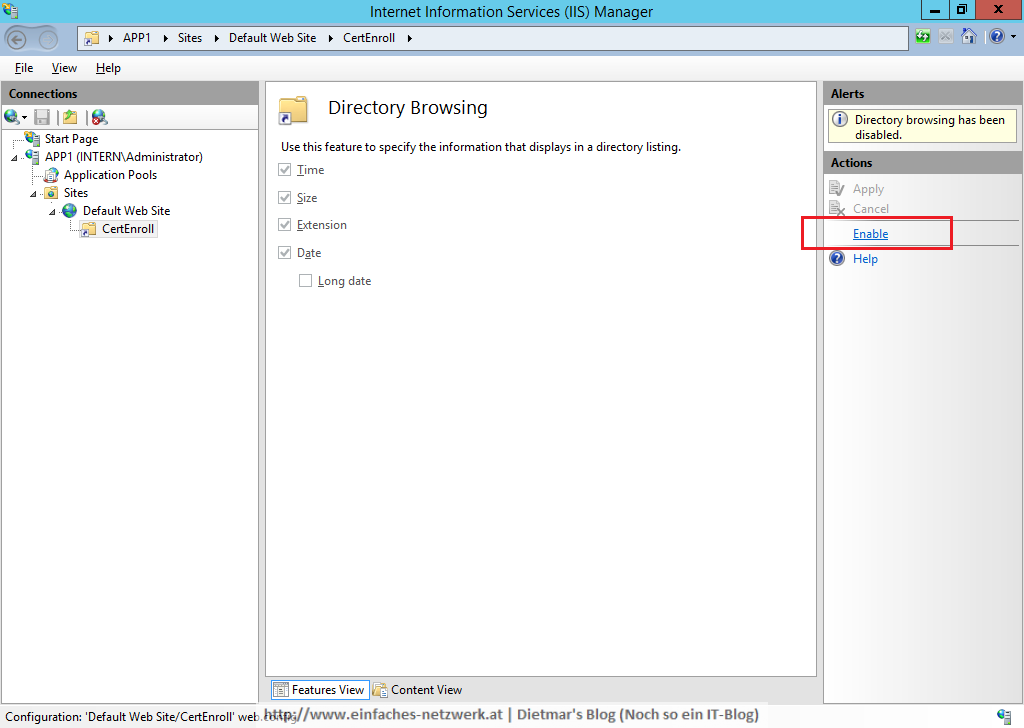

Directory Browsing aktivieren

- Im Bereich Connections das virtuelle Verzeichnis CertEnroll markieren

- Im Bereich CertEnroll Home Directory Browsing doppelklicken

- Im Bereich Actions auf Enable klicken

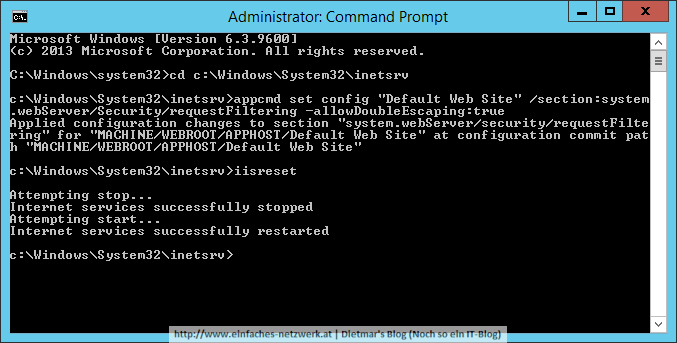

DoubleEscaping (für URLs mit +-Zeichen) aktivieren

- Command Promt (Admin) starten

- Mit folgendem Befehl in den Ordner inetsrv wechseln

cd c:\Windows\System32\inetsrv

- Mit folgendem Befehl DoubleEscaping aktivieren

appcmd set config "Default Web Site" /section:system.webServer/Security/requestFiltering -allowDoubleEscaping:True

- Den IIS-Dienst neu starten

iisreset

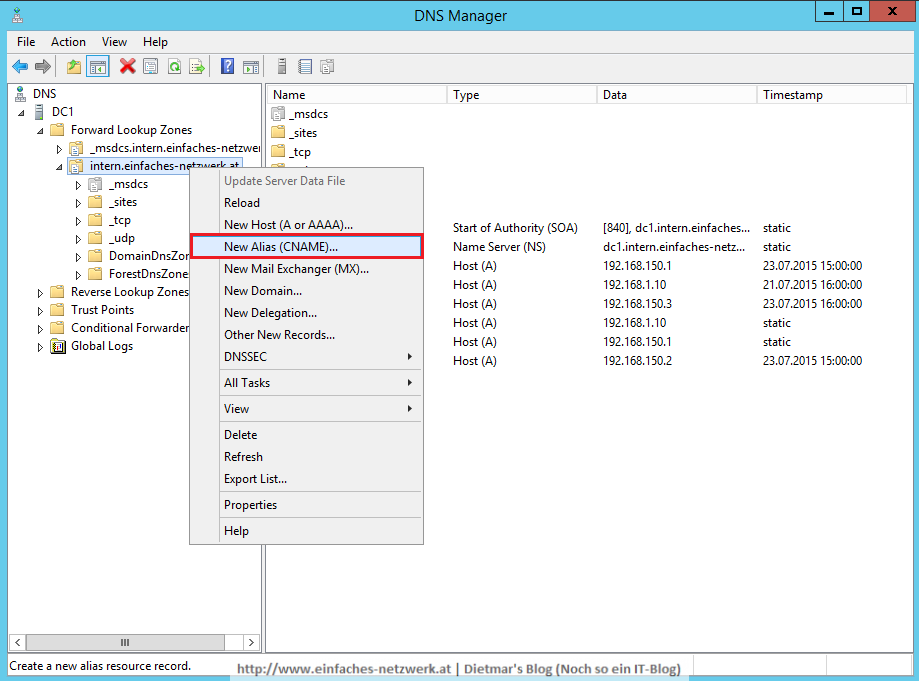

DNS-Alias für pki.intern.einfaches-netzwerk.at erstellen

- Als Administrator an DC1 anmelden

- Server Manager > Local Server > Tools > DNS

- Forward Lookup Zones erweitern

- DC1\Forward Lookup Zones erweitern

- intern.einfaches-netzwerk.at rechts anklicken > New Alias (CNAME)…

- New Resource Record

- DNS Manager-Konsole schließen

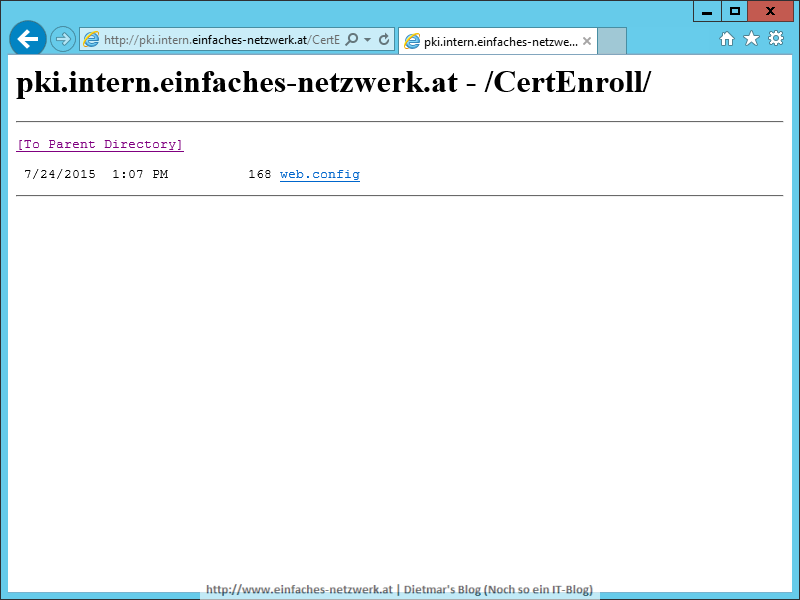

- Internet Explorer starten

http://pki.intern.einfaches-netzwerk.at/CertEnroll/