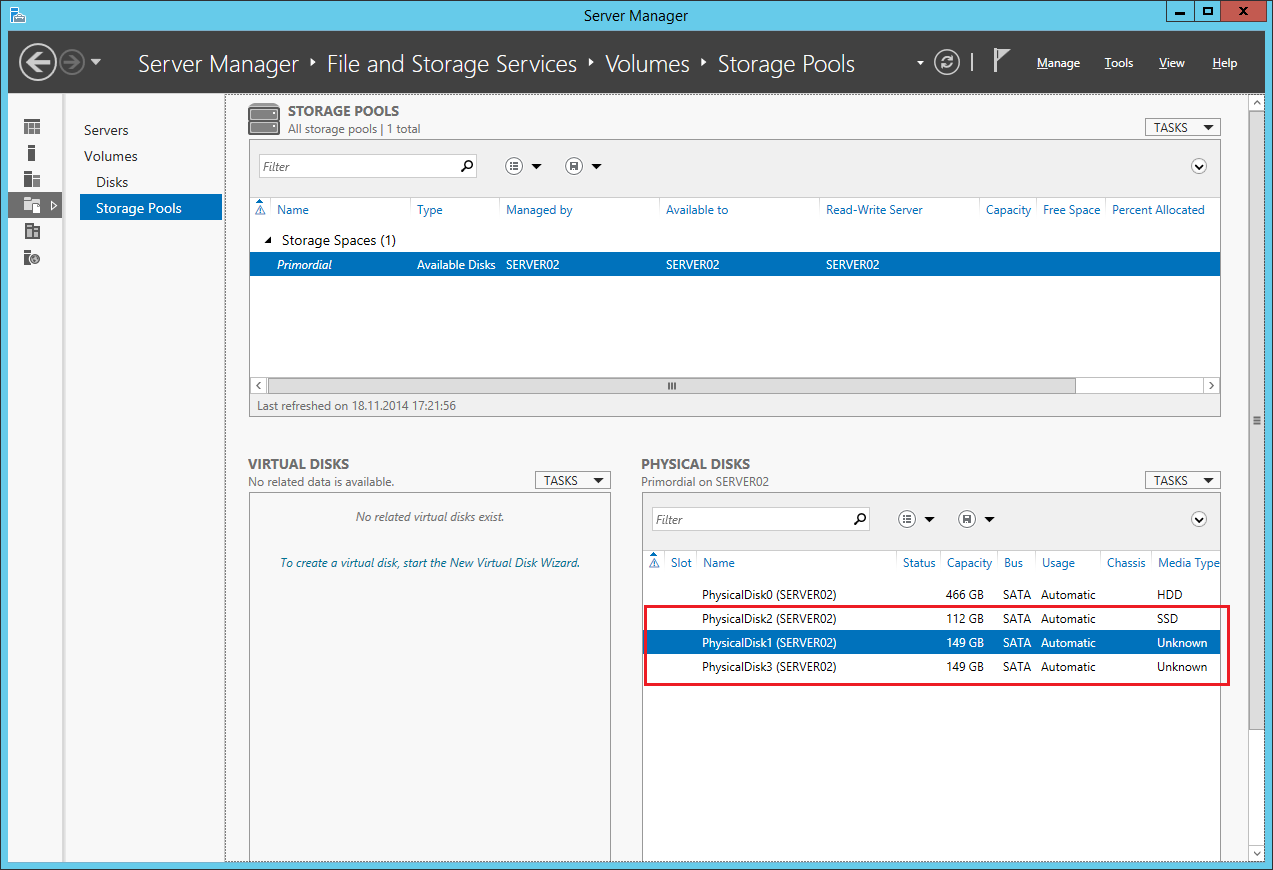

In dieser Kurznotiz werde ich einen Windows Server 2012 R2 Storage Pool erstellen. Dazu baue ich in meinen Server zwei SATA HDD– und eine SATA SSD-Festplatte ein. Vorsicht: Mit dieser Konfiguration ist keine Parität (RAID 5, mind. 3 gleiche Platten) und keine Spiegelung (RAID 1 mind. jeweils 2 gleiche Platten) zur Absicherung der Daten möglich (Stripe Set > RAID 0)! Durch die Konfiguration als mehrstufigen Speicher (Tiered Storage) werden die Daten, welche häufig verwendet werden auf die SSD verlagert. Für JBOD-Systeme (Just a Bunch Of Disks) eine optimale Lösung, wenn diese performant (Fibre Channel) angebunden sind.

Windows Server 2012 R2 Storage Pool erstellen – Schritte:

- Als Administrator an SERVER02 anmelden

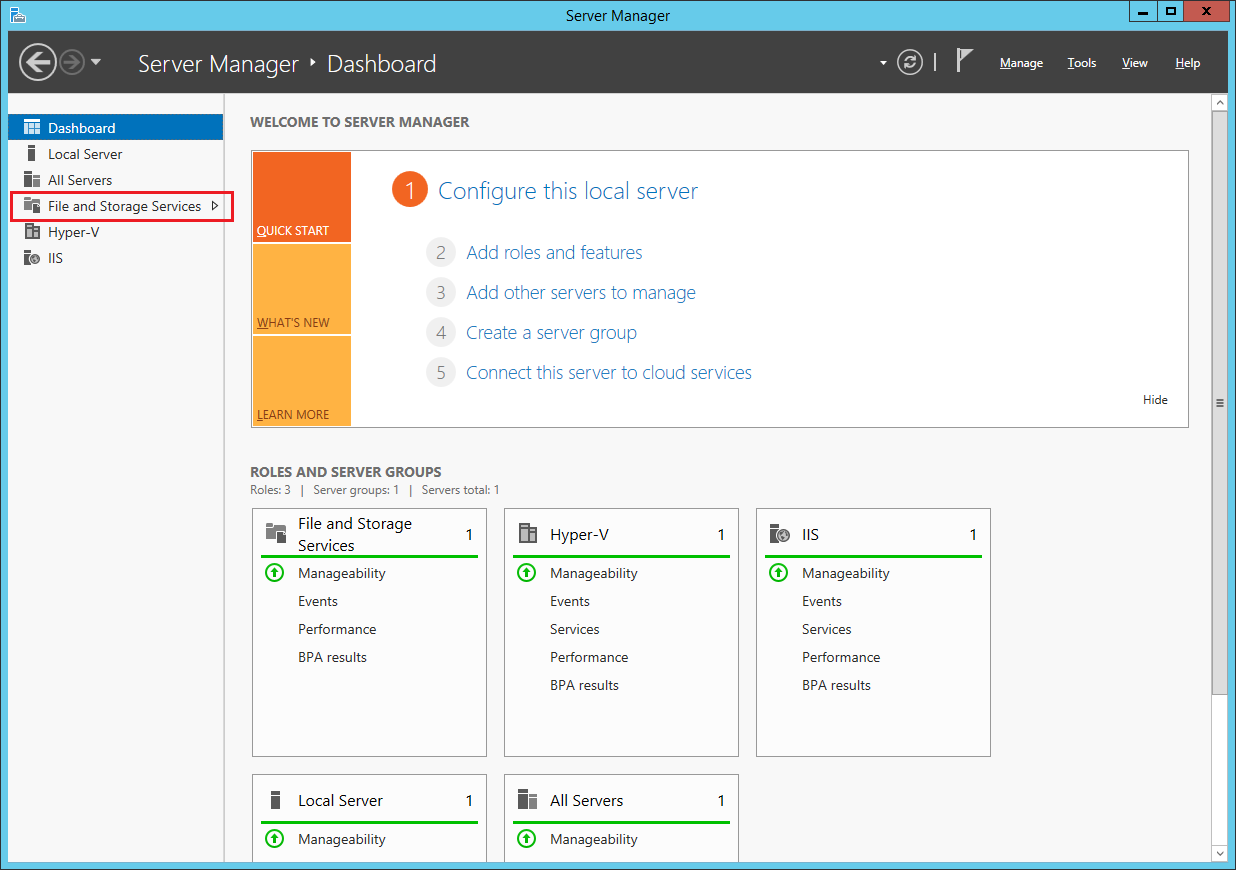

- Server Manager > File and Storage Services

- Auf der linken Seite auf Storage Pools klicken

- PhysicalDisk1, 2, 3 makrieren, rechts anklicken (oder TASKS anklicken) > New Storage Pool…

- New Storage Pool Wizard

- Before You Begin > Next

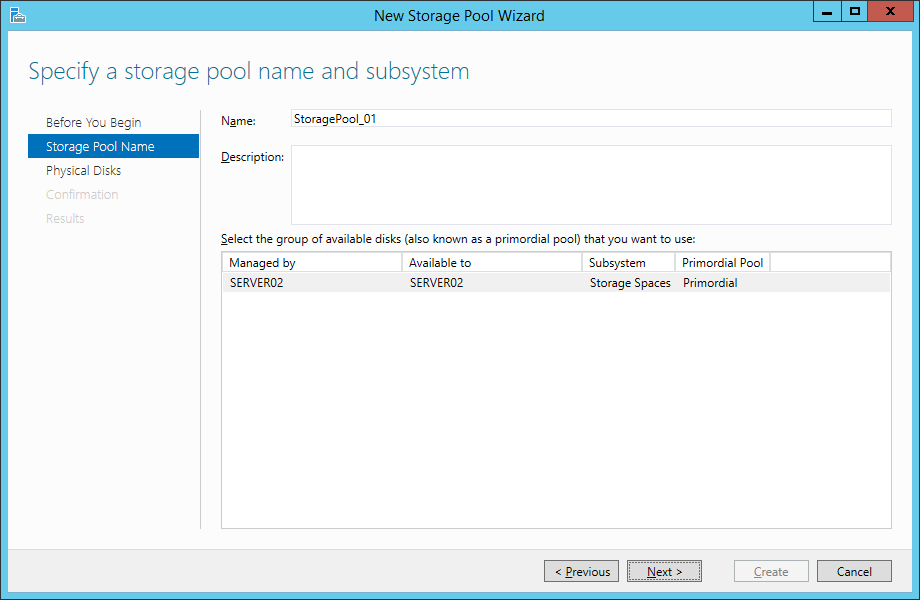

- Storage Pool Name:

- Name: StoragePool_01 > Next

Weiterlesen

- Name: StoragePool_01 > Next