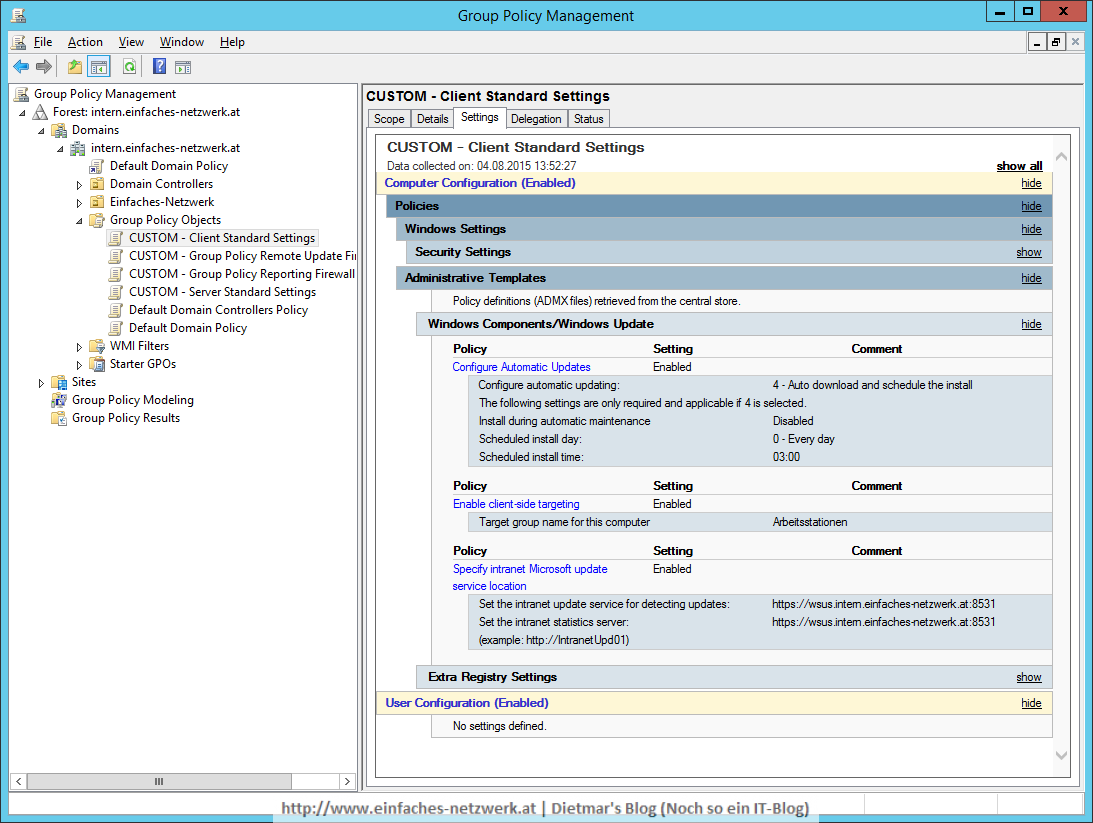

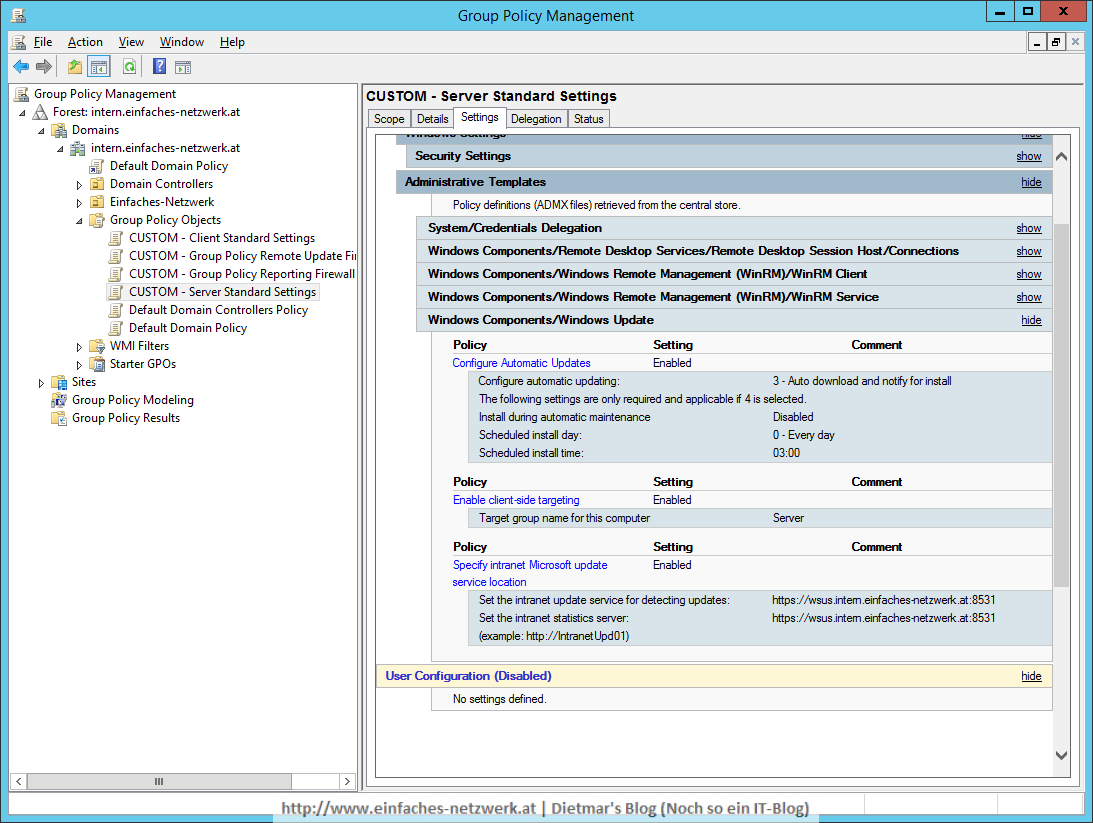

In diesem Teil werde ich das Windows 10 Upgrade mit WSUS konfigurieren. Zuerst muss das Upgrade mittels Registry-Key „erlaubt“ werden. Im Anschluss wird das Upgrade in der WSUS-Konsole approved und los geht’s. Voraussetzung sind die Kurzmitteilungen WSUS für Windows 10 Feature-Upgrades und WSUS-Update KB3159706. Empfehlenswert sind die Kapitel Teil 2: Grundlagen der Gruppenrichtlinien und Teil 6: Windows Server Update Services vorbereiten.

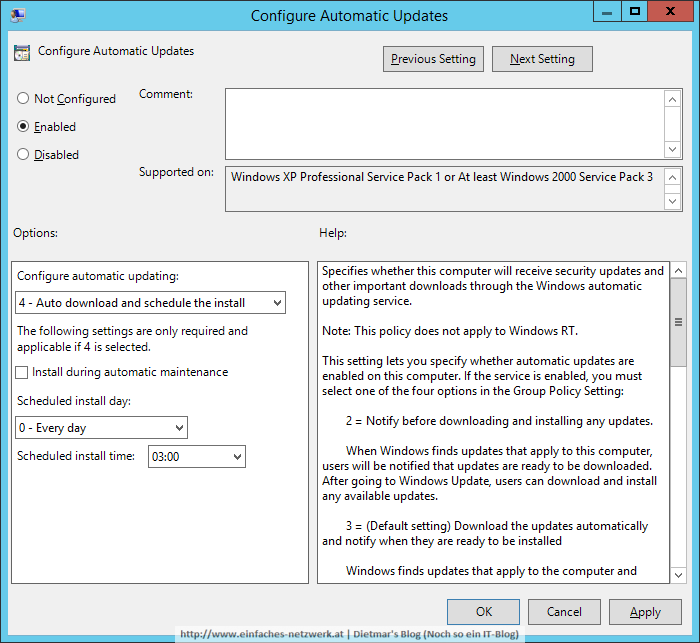

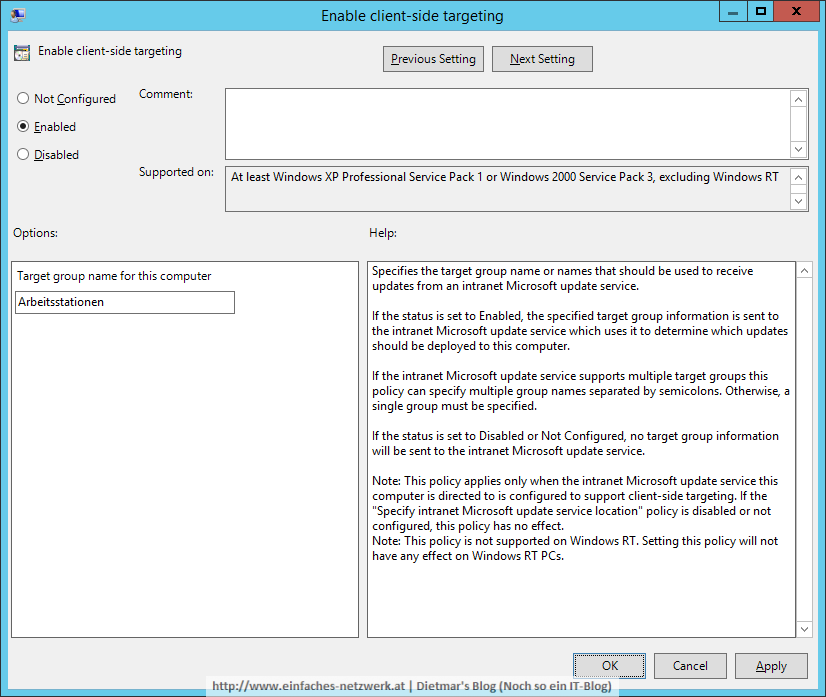

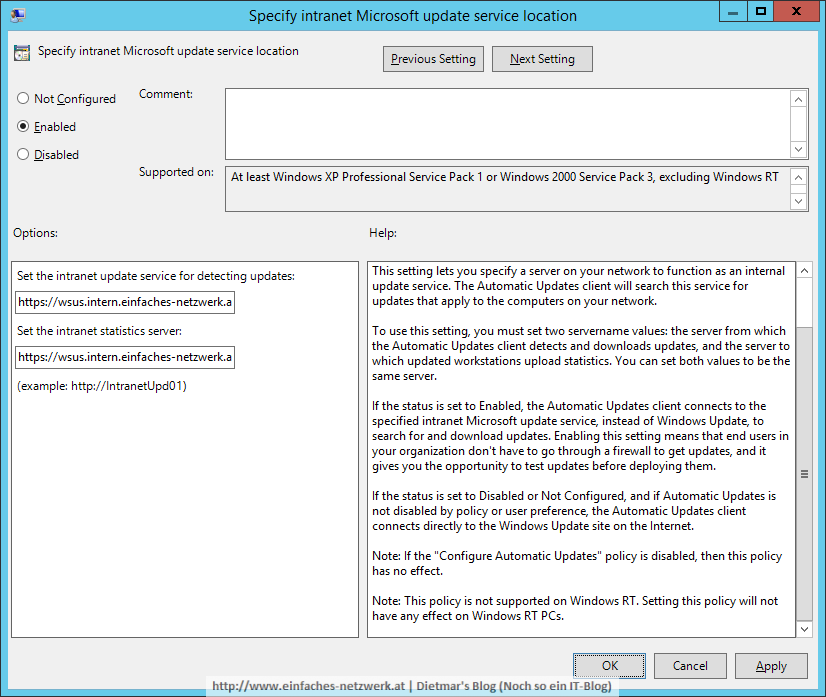

Gruppenrichtlinienobjekt konfigurieren

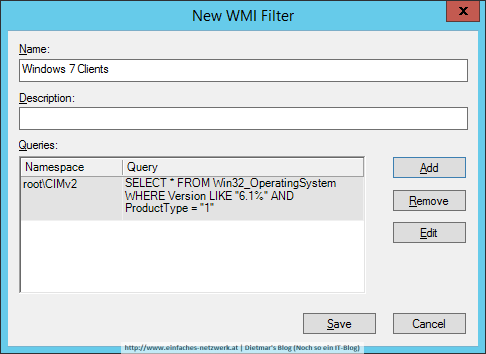

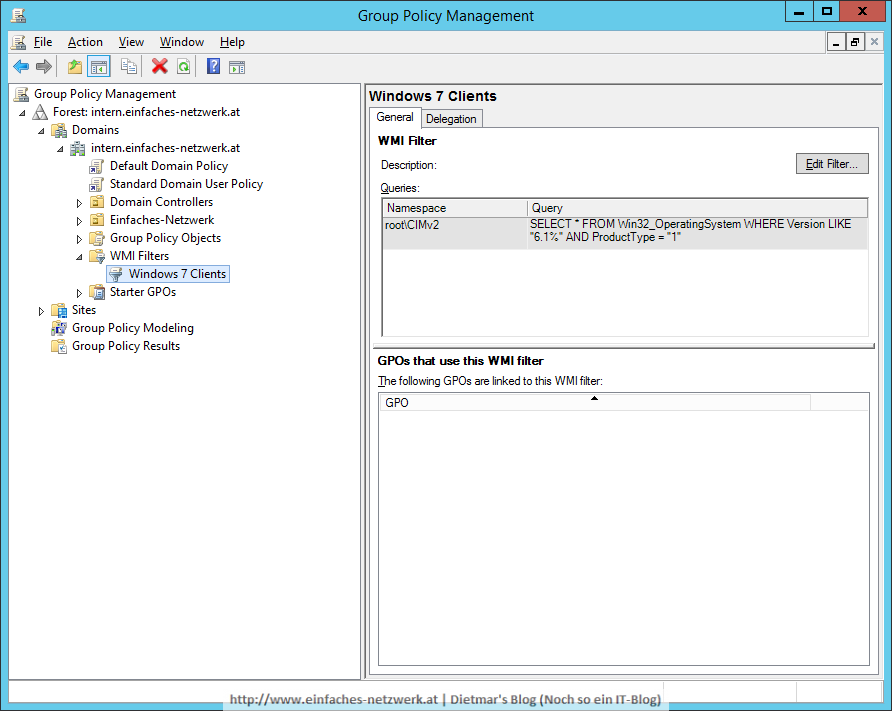

WMI Filter für Windows 7 Clients erstellen

- Als Administrator an DC01 anmelden

- Server Manager > Tools > Group Policy Management

- intern erweitern

- WMI Filters rechts anklicken > New…

- New WMI Filter

- Fenster mit Save schließen

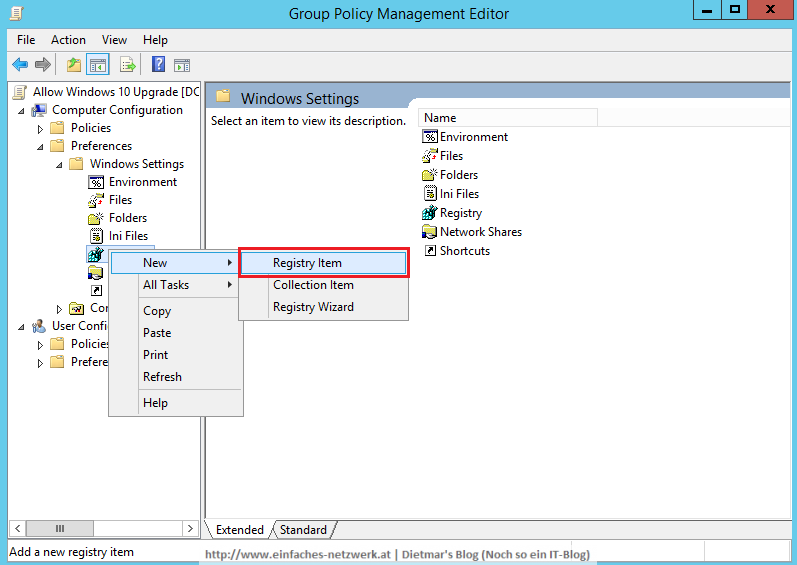

Gruppenrichtlinienobjekt erstellen

- Group Policy Objects rechts anklicken > New

- New GPO

- Name: Allow Windows 10 Upgrade > OK

- Allow Windows 10 Upgrade rechts anklicken > Edit…

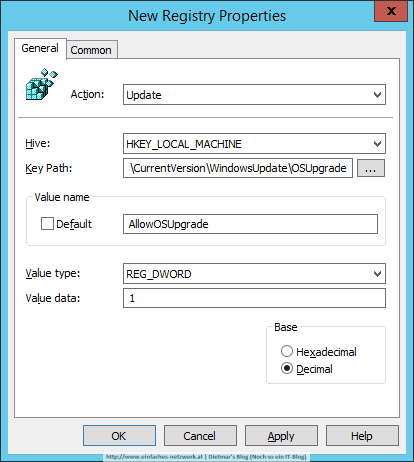

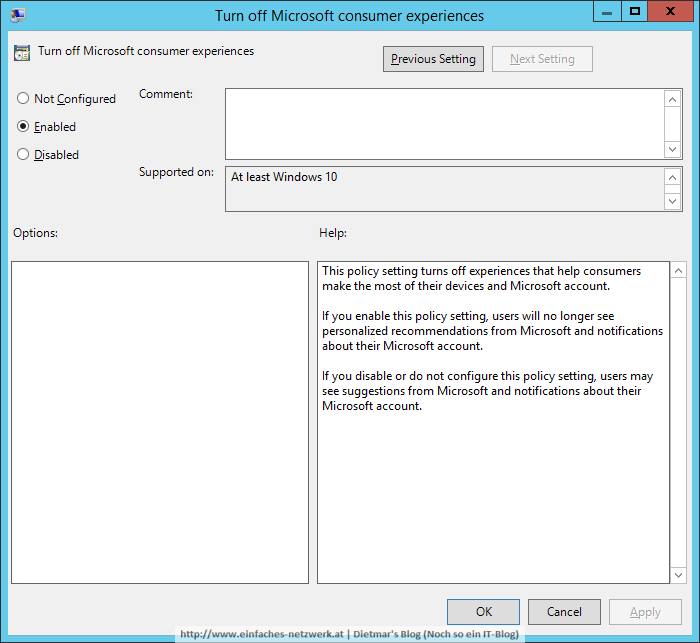

- Computer Configuration\Preferences\Windows Settings erweitern

- Registry rechts anklicken > New > Registry Item

- New Registry Properties

- Fenster mit OK schließen

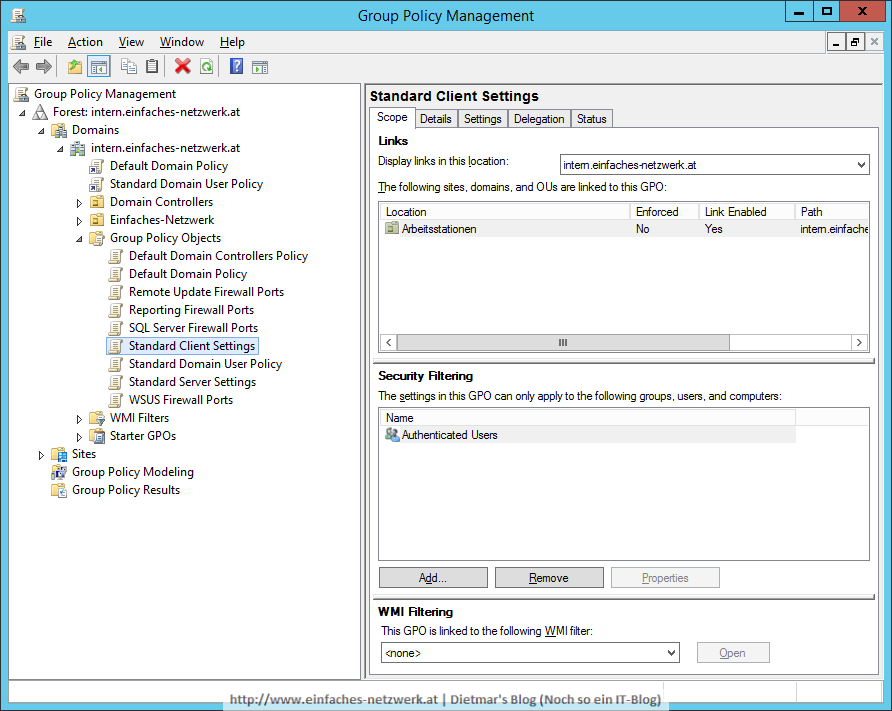

Gruppenrichtlinienobjekt filtern und verknüpfen

- Im Detailbereich unter WMI Filtering den folgenden Filter anwenden

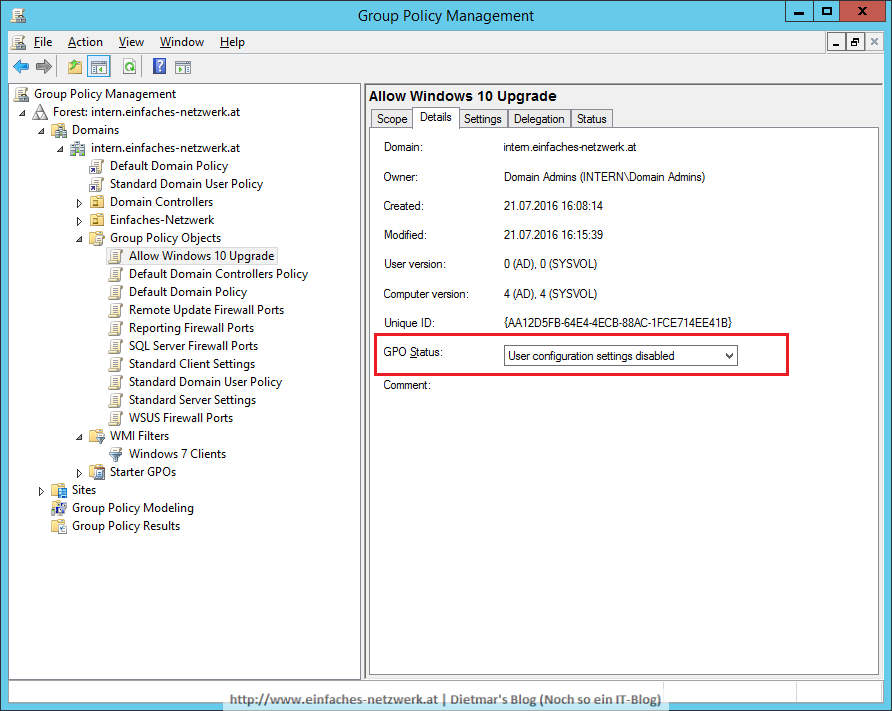

- Auf den Reiter Details wechseln

- GPO Status: User configuration settings disabled

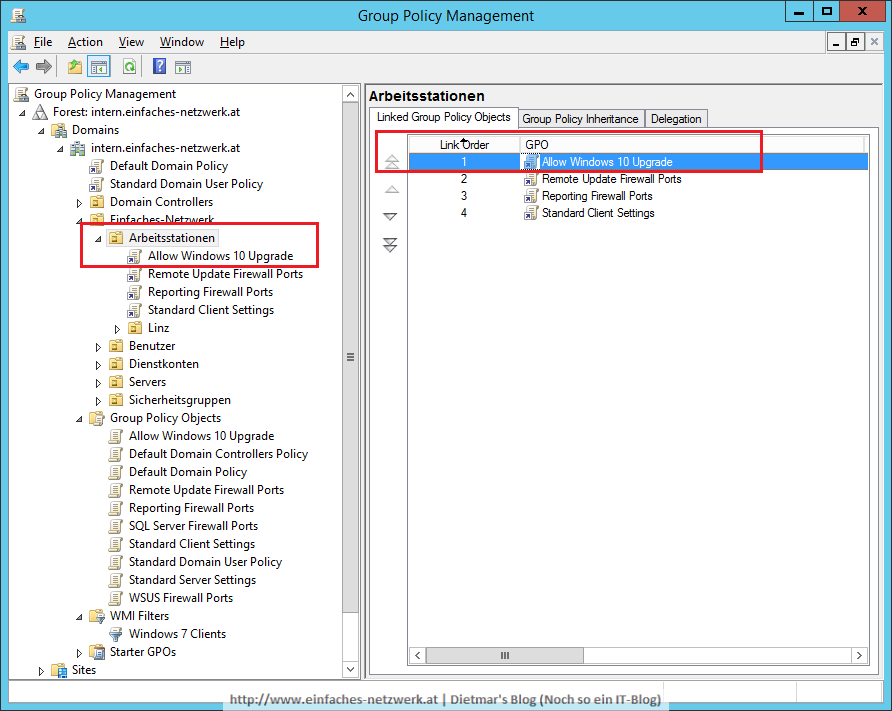

- Das GPO mit der OU Einfaches-Netzwerk\Arbeitsstationen verknüpfen

- Link Order ganz nach oben verschieben

- Fenster schließen

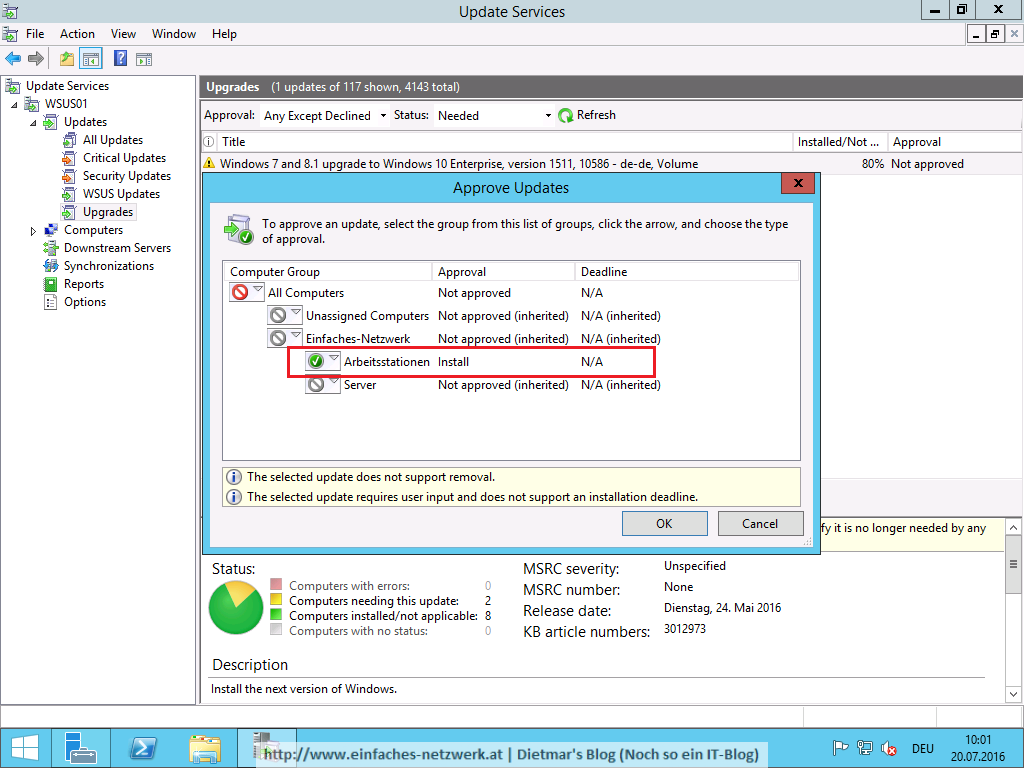

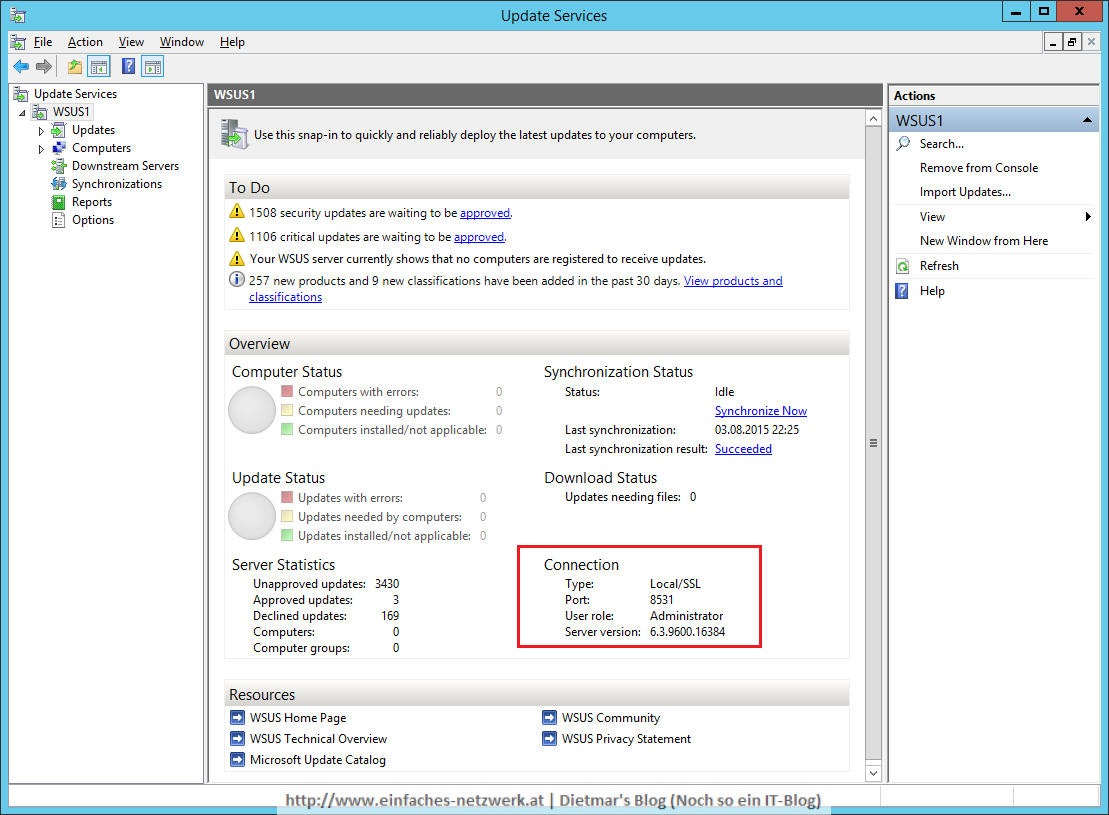

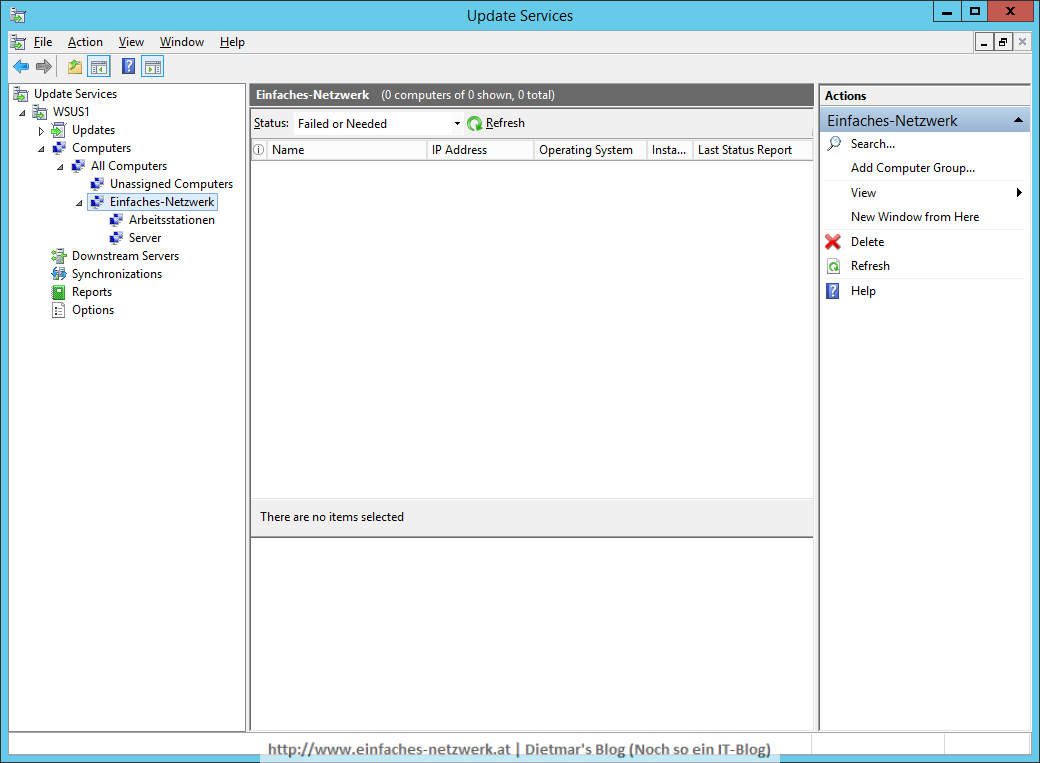

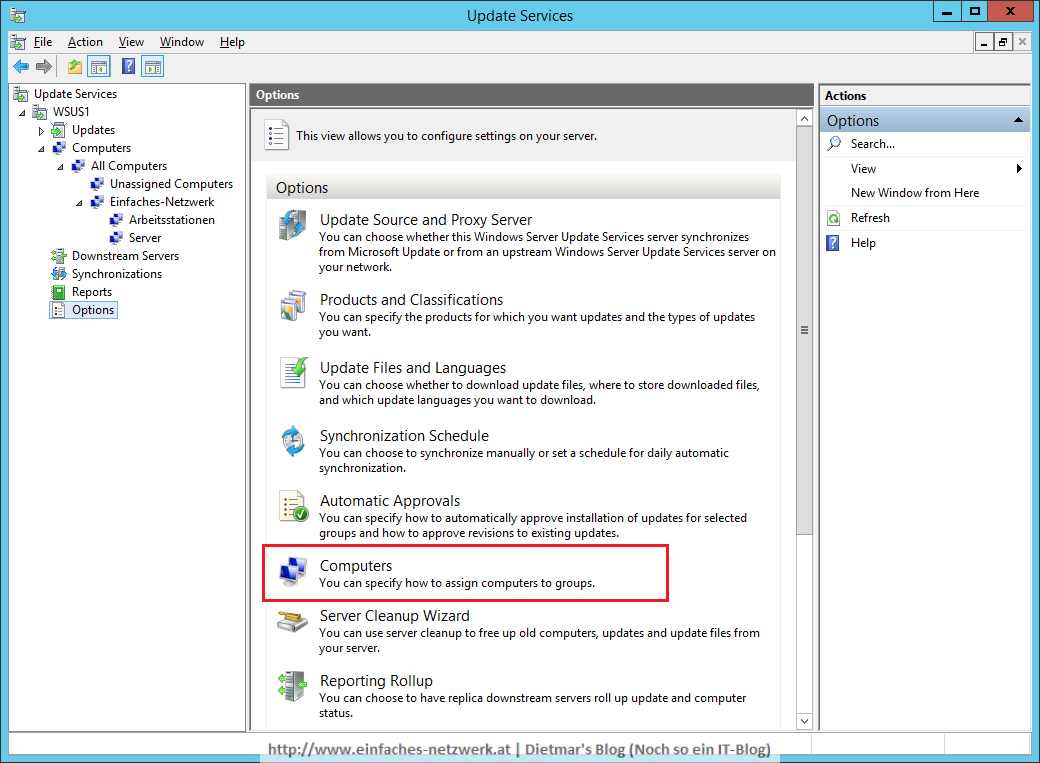

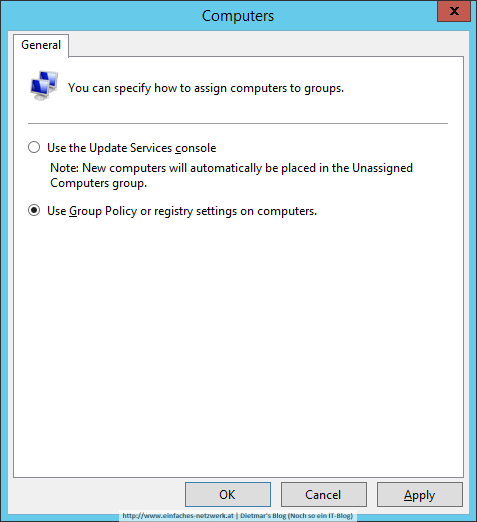

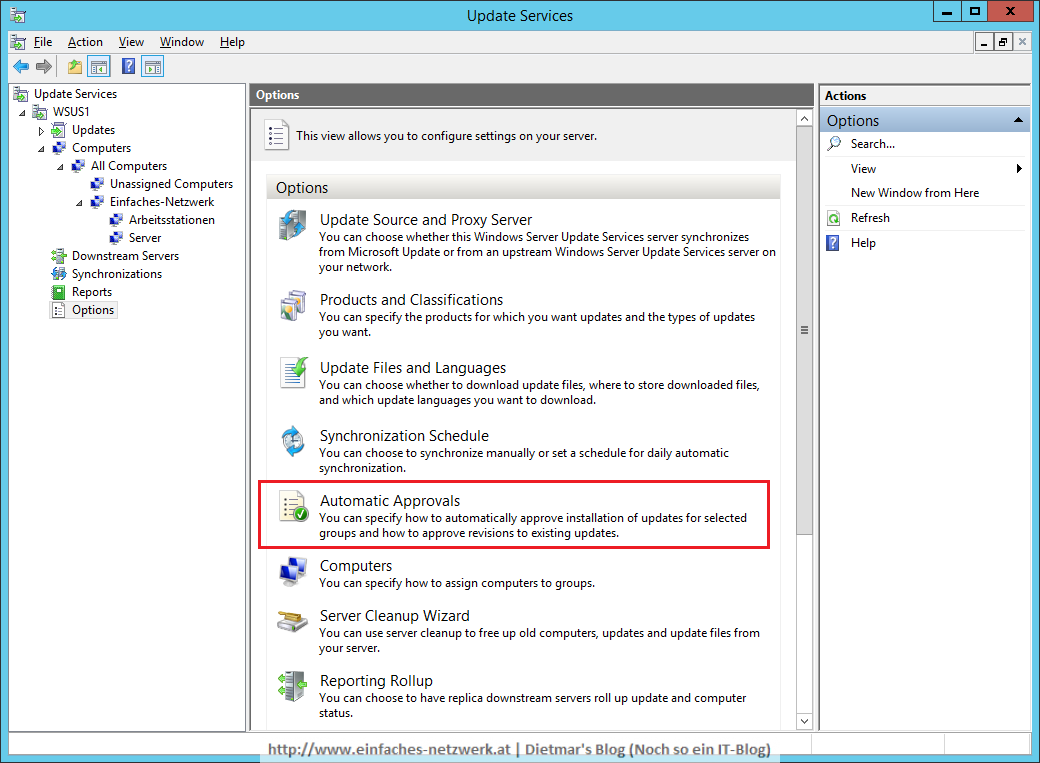

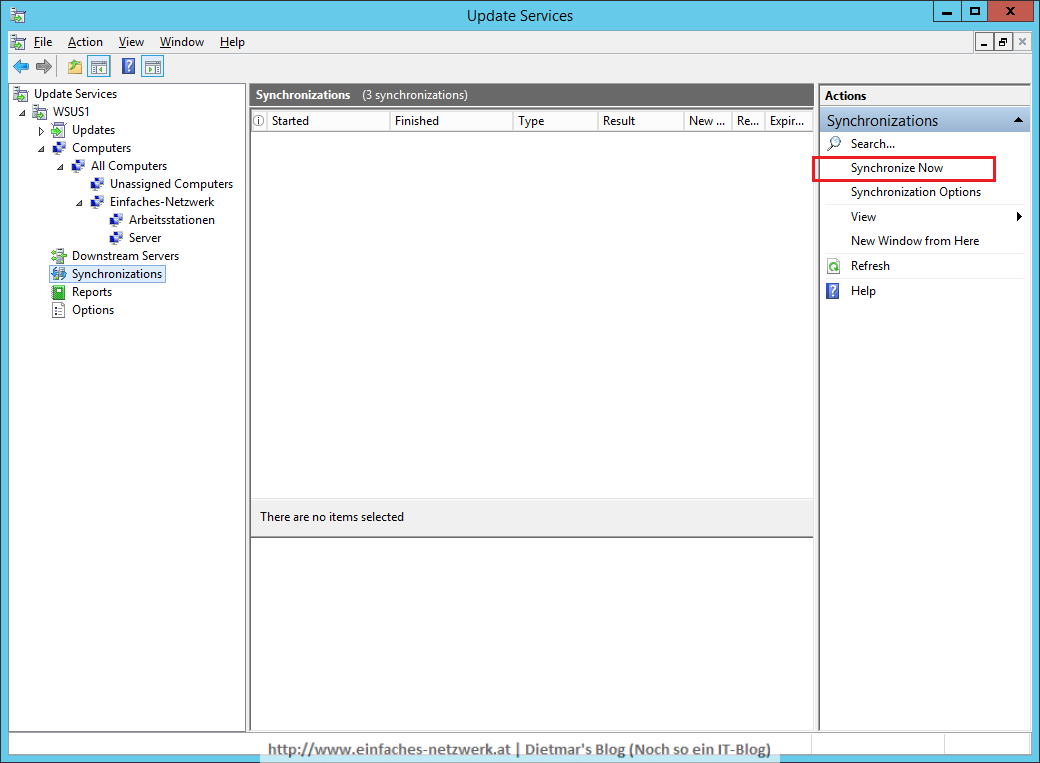

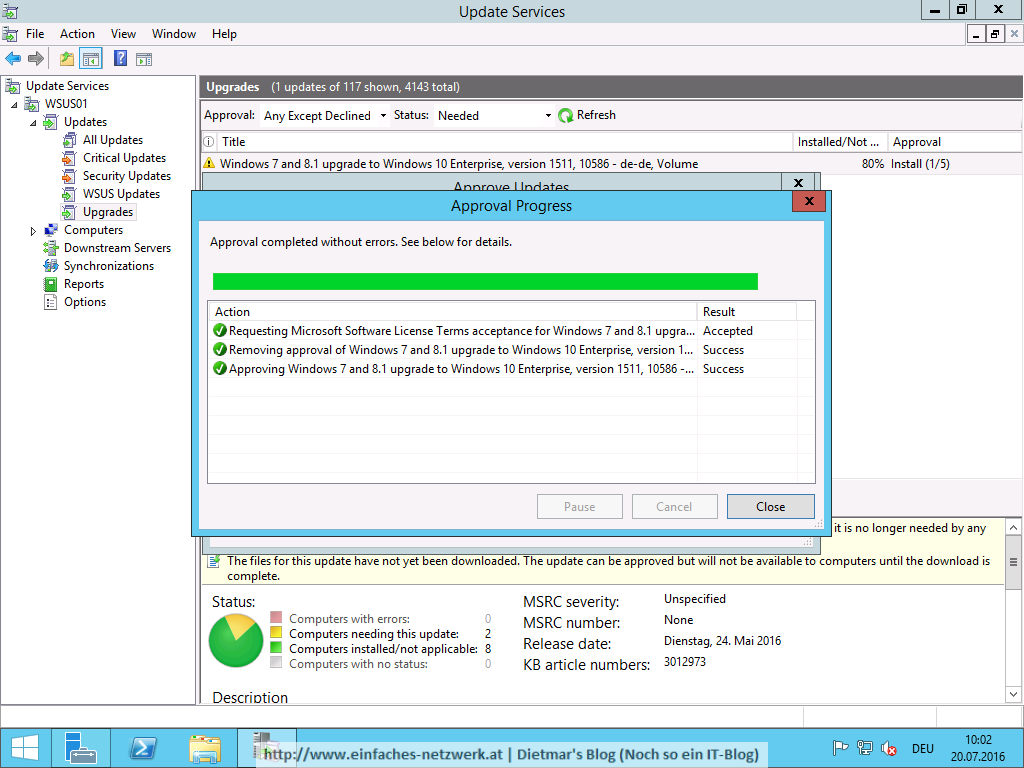

Das Windows 10 Upgrade in der WSUS-Konsole genehmigen

- Als Administrator an WSUS01 anmelden

- Server Manager > Tools > Windows Server Update Services

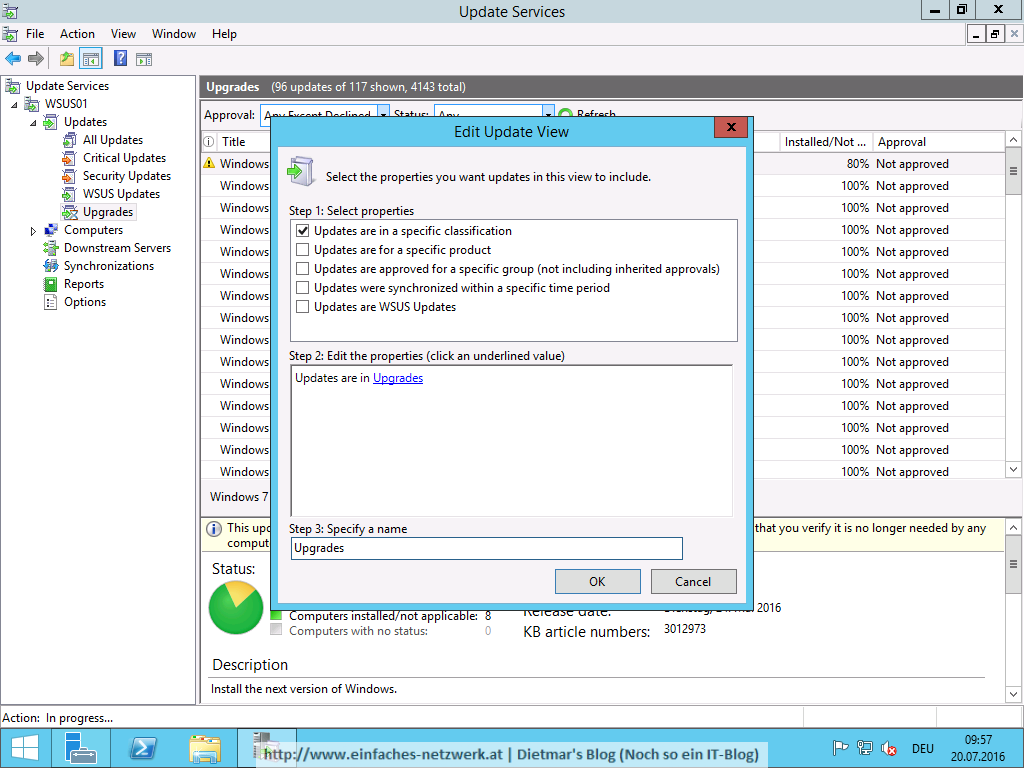

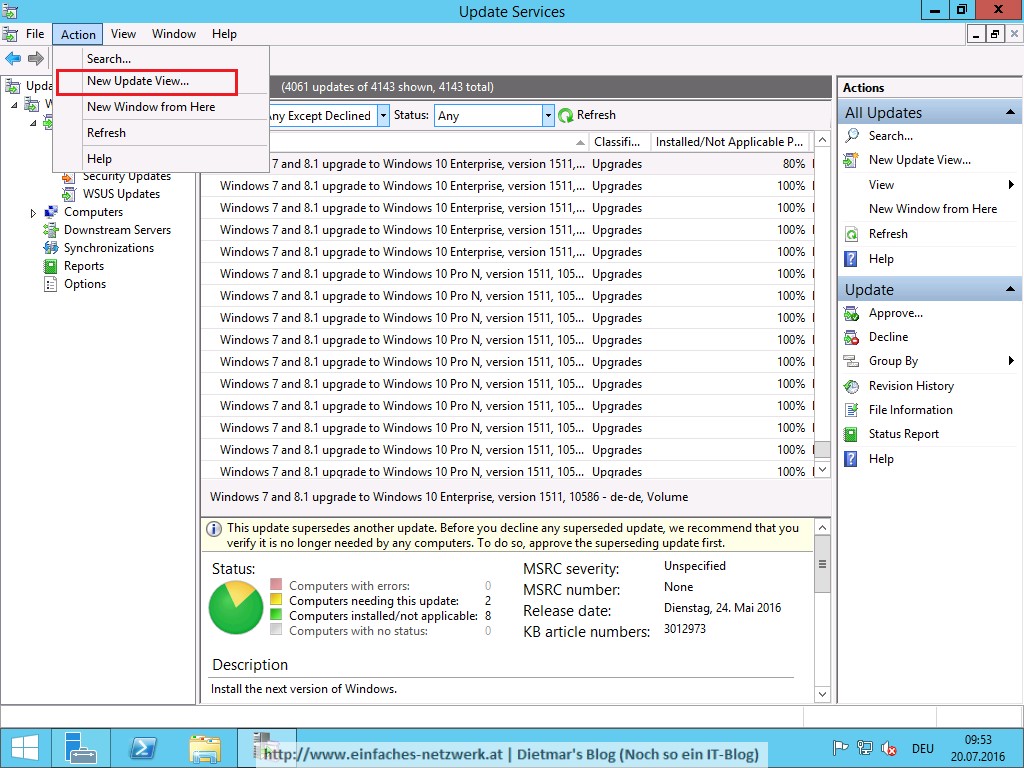

- WSUS01\Updates\All Updates markieren

- Action > New Update View…

- Folgenden Update View erstellen

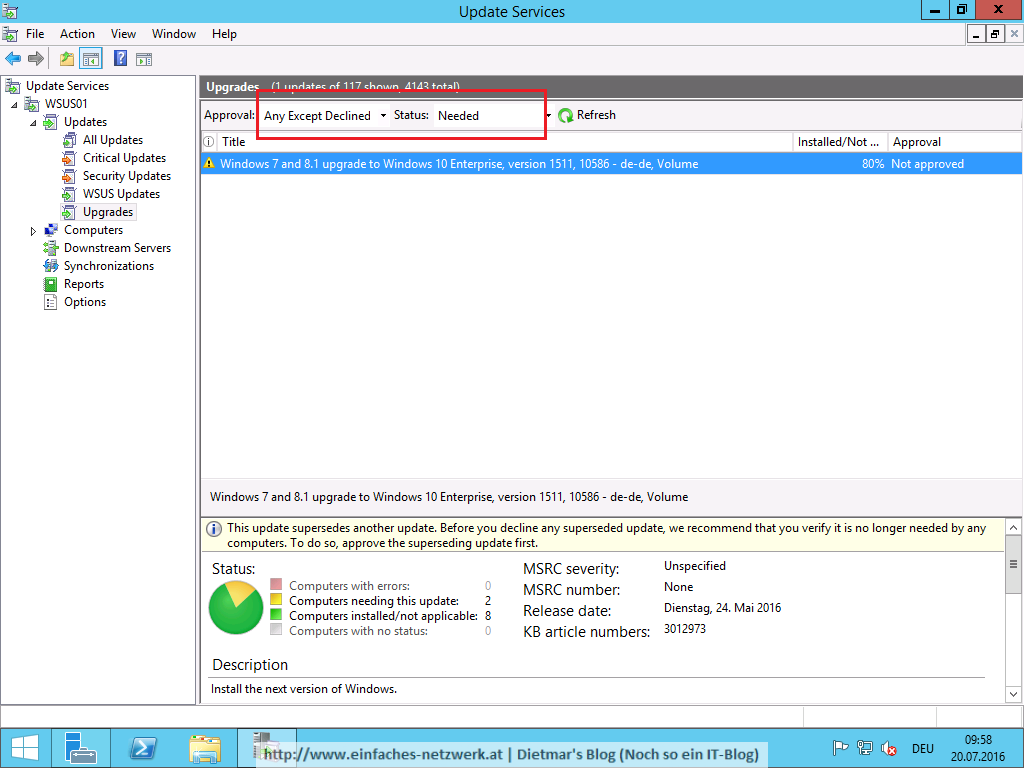

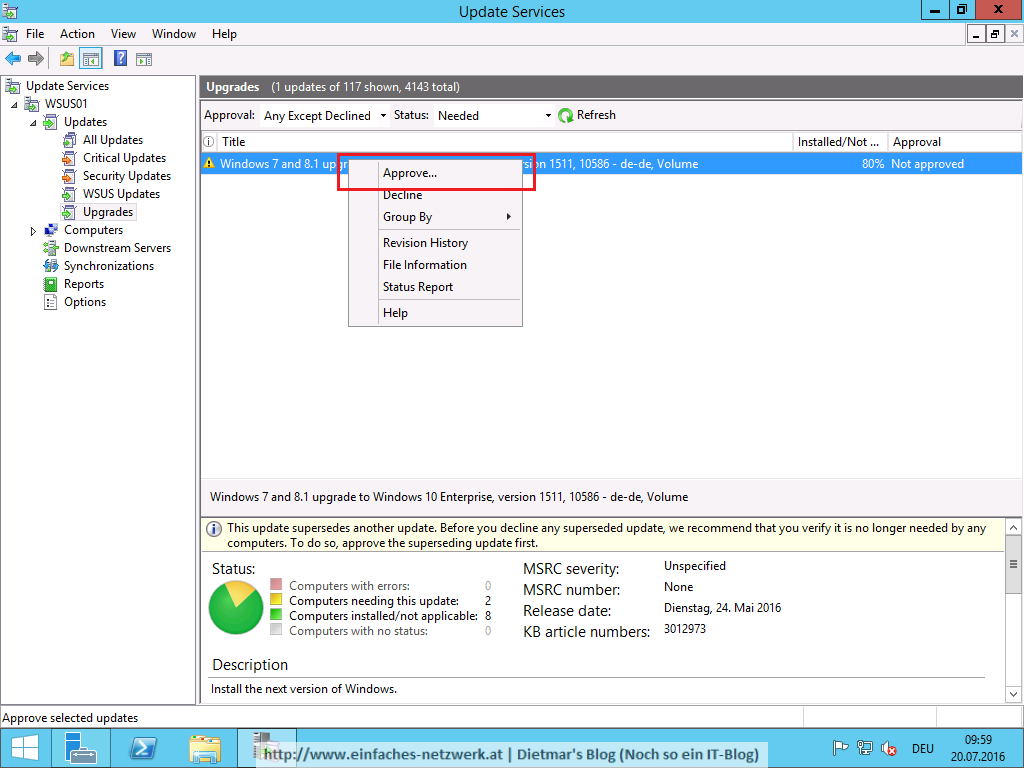

- Im Detailbereich folgenden Filter anwenden

- Das Upgrade in der Ergebnisliste rechts anklicken > Approve…

- Approve Updates

- Fenster mit OK schließen

- Lizenzen zustimmen

- Approval Progress > Close

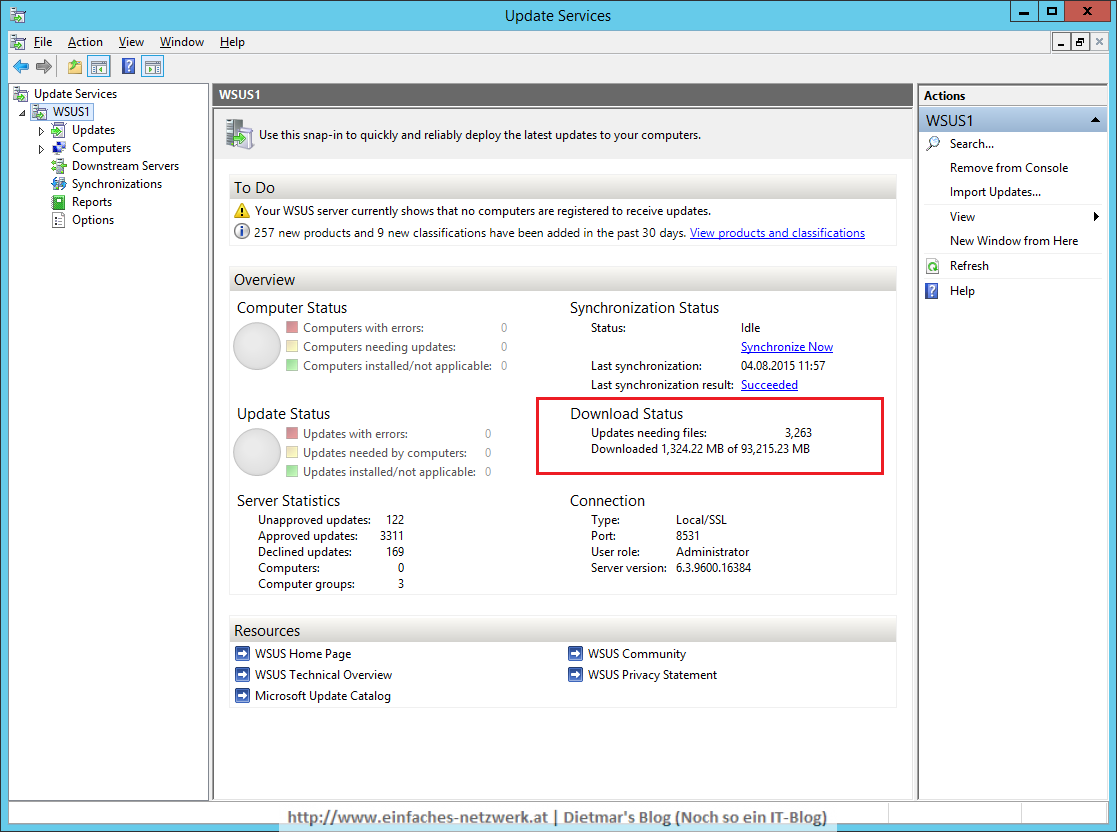

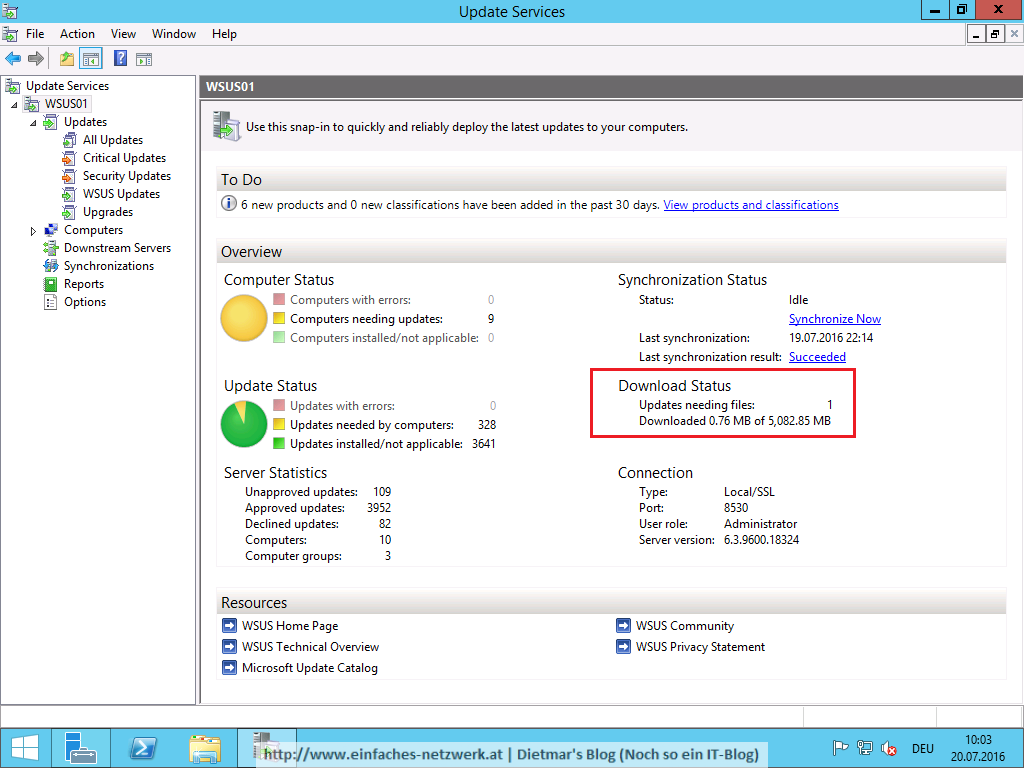

- WSUS01 markieren

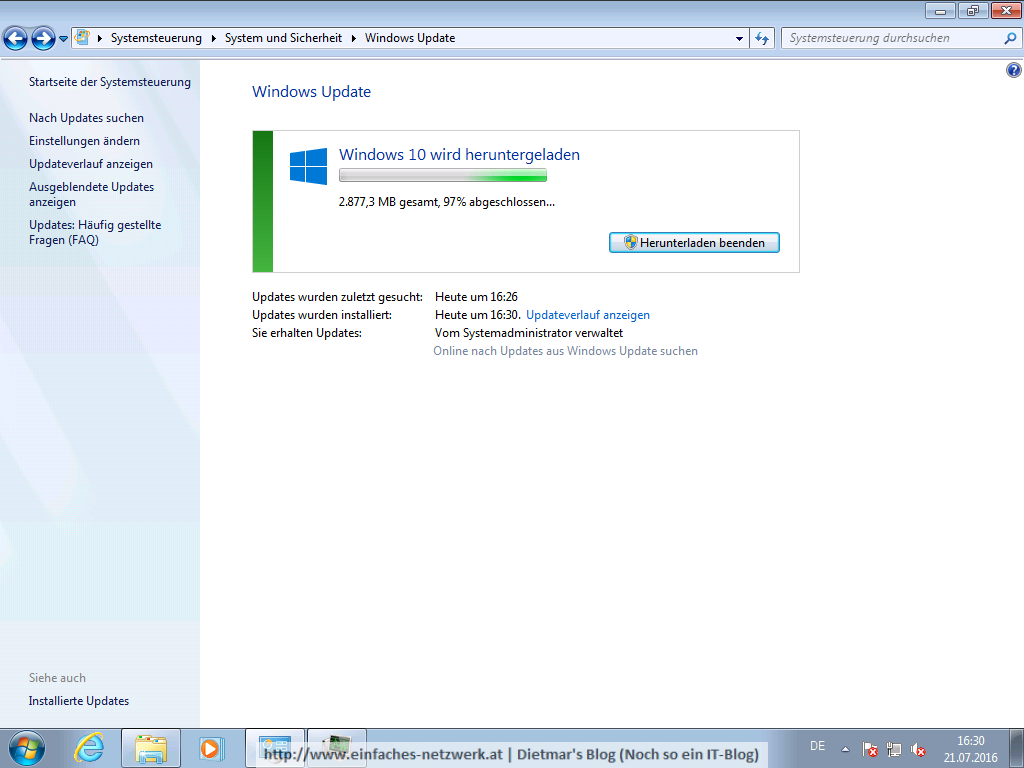

- Das Upgrade wird heruntergeladen

- Fenster schließen

Windows 10 Upgrade mit WSUS anwenden

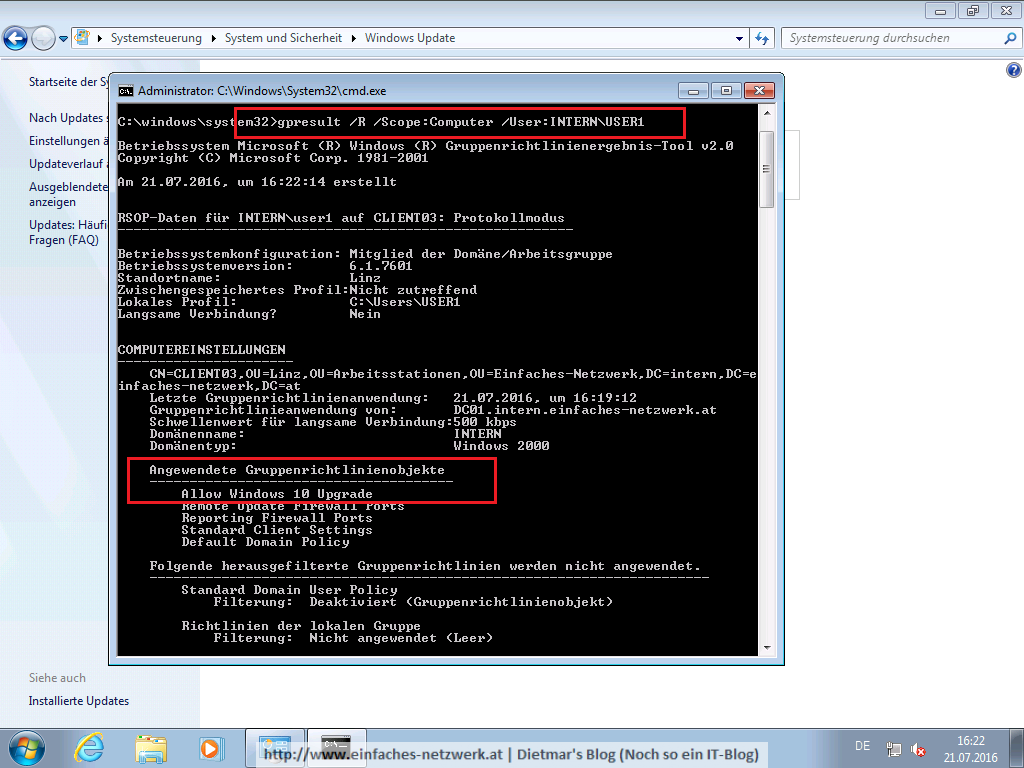

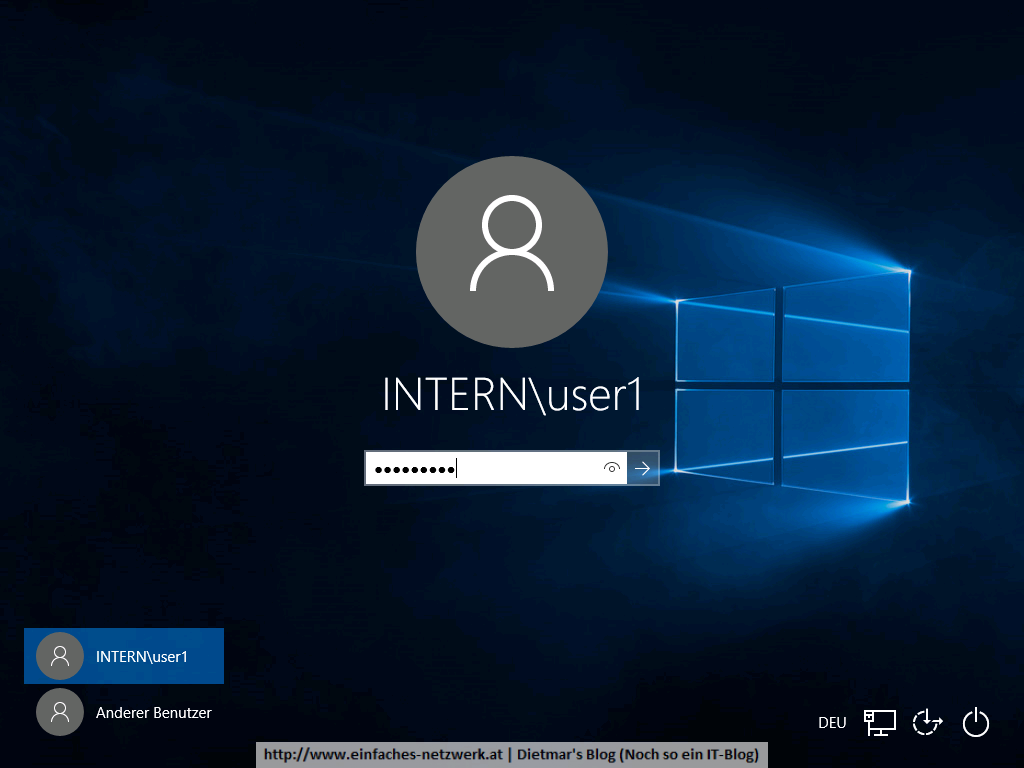

- Als USER1 an CLIENT03 anmelden

- Start > CMD > Als Administrator ausführen

- Mit folgenden Befehl die Übernahme der Gruppenrichtlinie überprüfen

gpresult /R /Scope:Computer /User:INTERN\USER1

- Die Richtlinie wurde übernommen

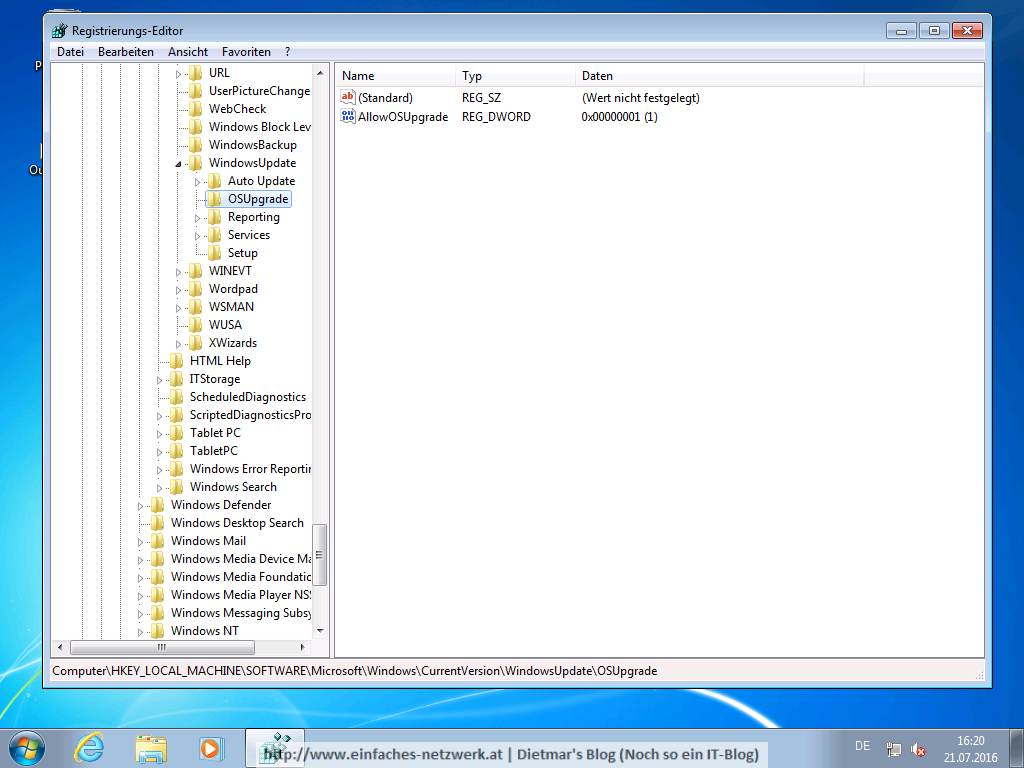

- Start > Regedit

- Den Registry-Key überprüfen

- Der Registry-Key wurde erstellt

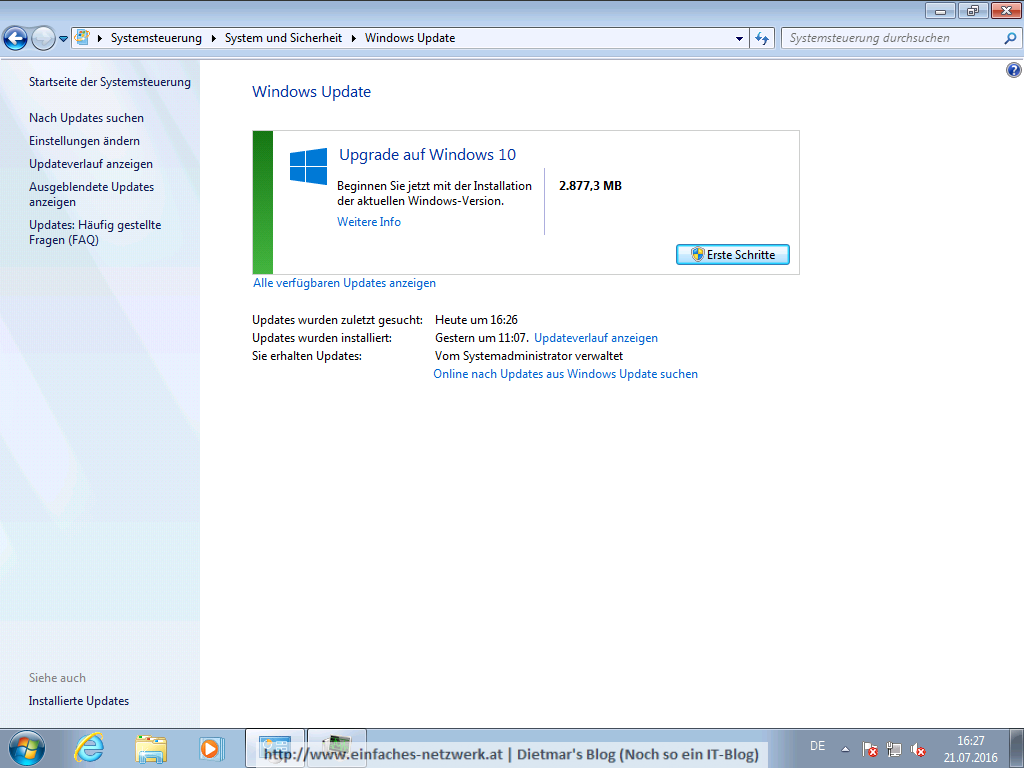

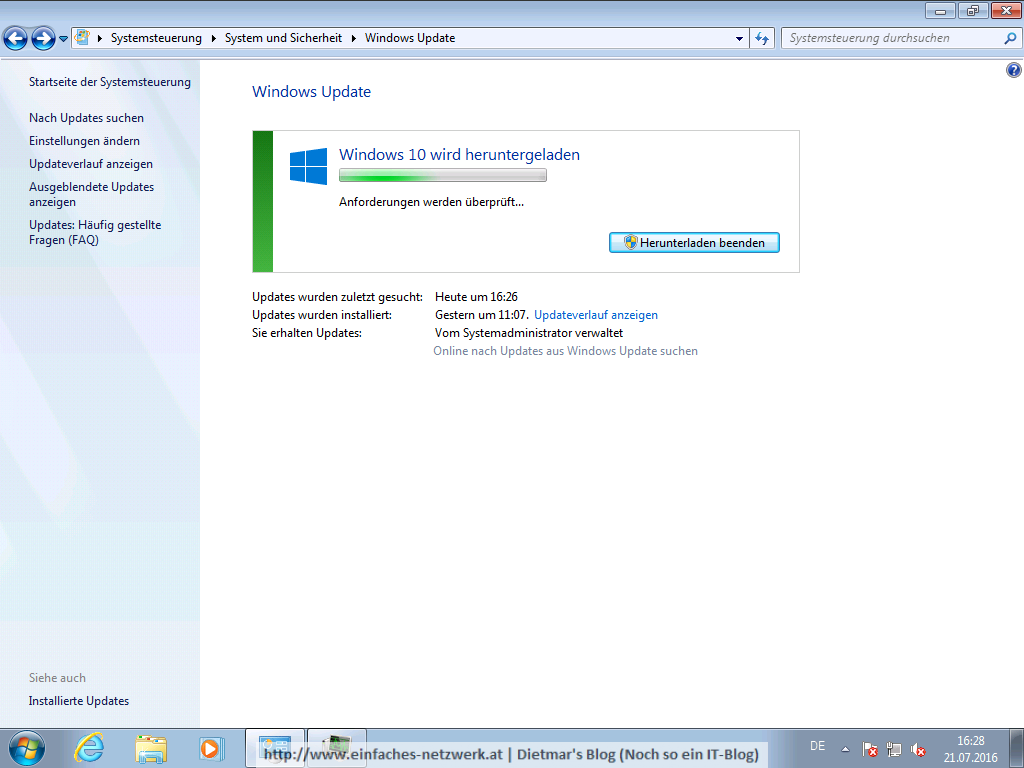

- Systemsteuerung\System und Sicherheit\Windows Update

- Nach Updates suchen

- Auf Erste Schritte klicken

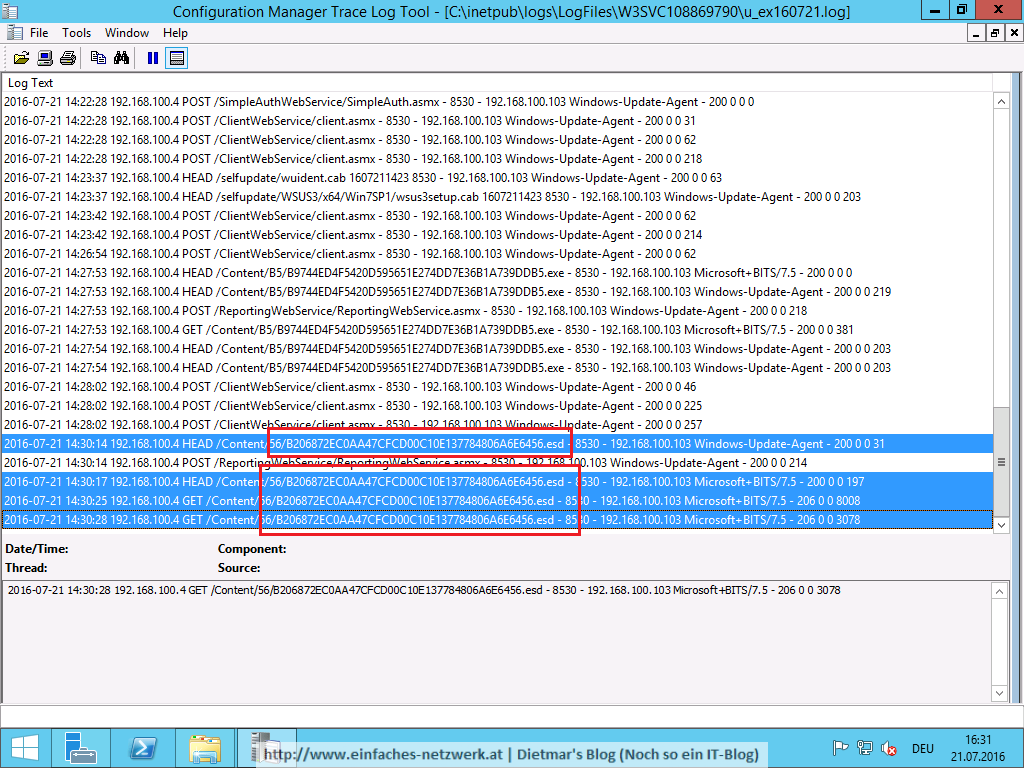

- Im Logfile des IIS am WSUS01-Server kann man den Download der esd-Datei beobachten

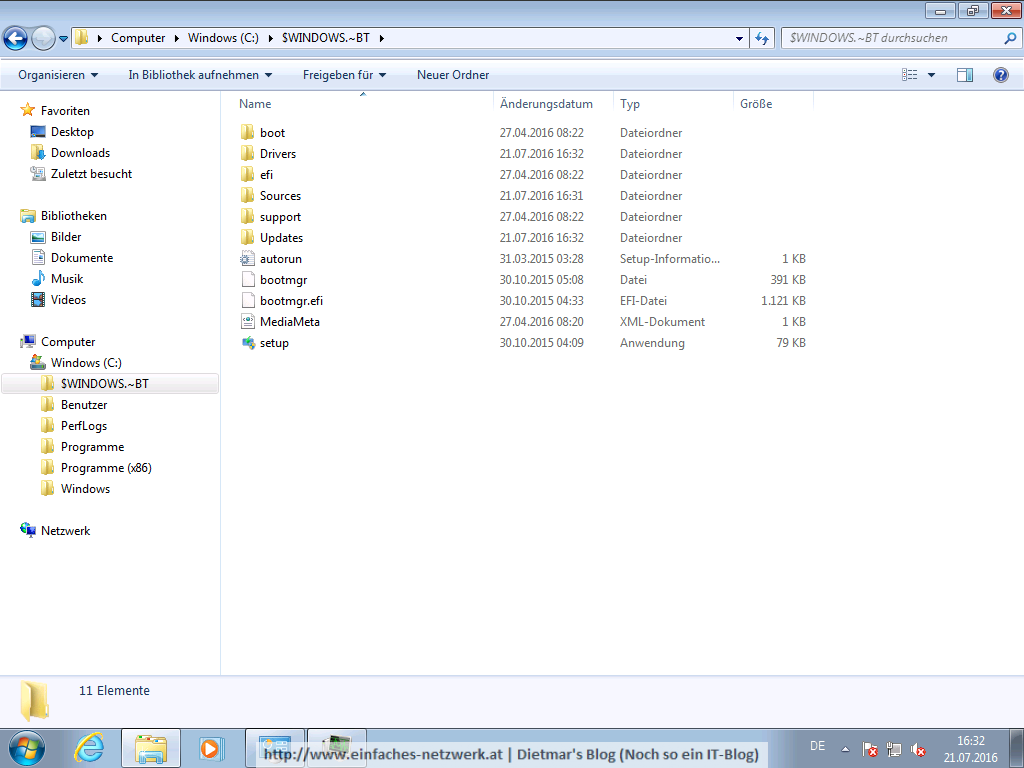

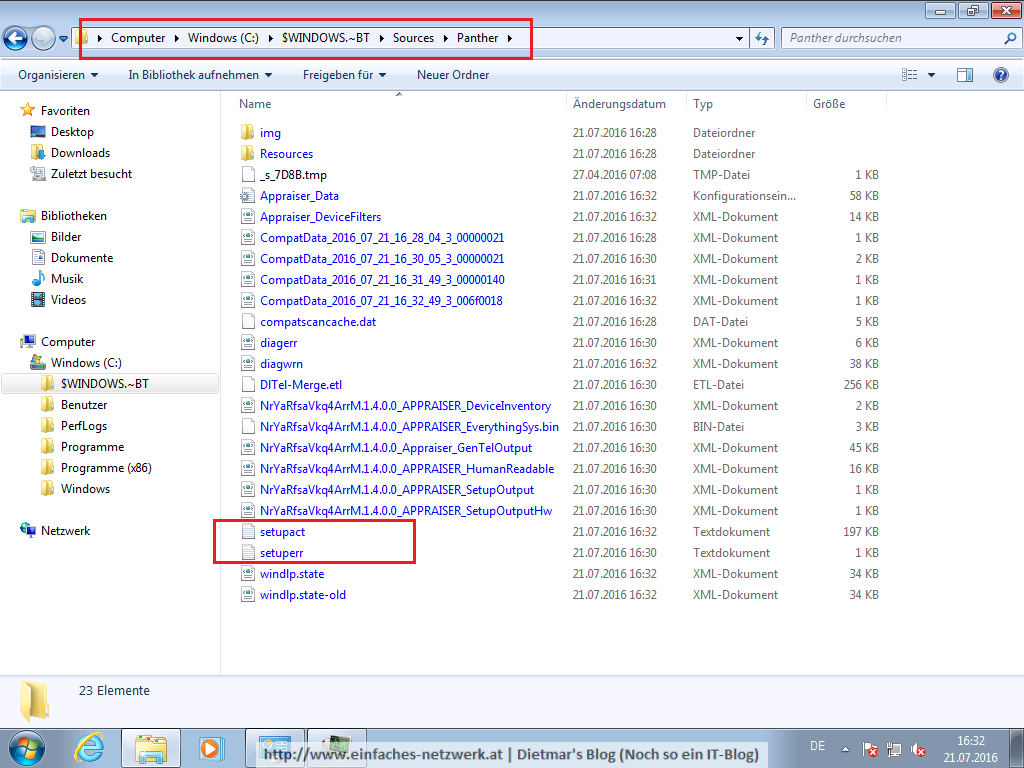

- Das Setup von Windows 10 erstellt den versteckten lokalen Ordner C:\$Windows.~BT

- Im Odner C:\$Windows.~BT\Sources\Panther befinden sich die Dateien setupact.txt und setuperr.txt, welche für die Problembehandlung wichtig sein können

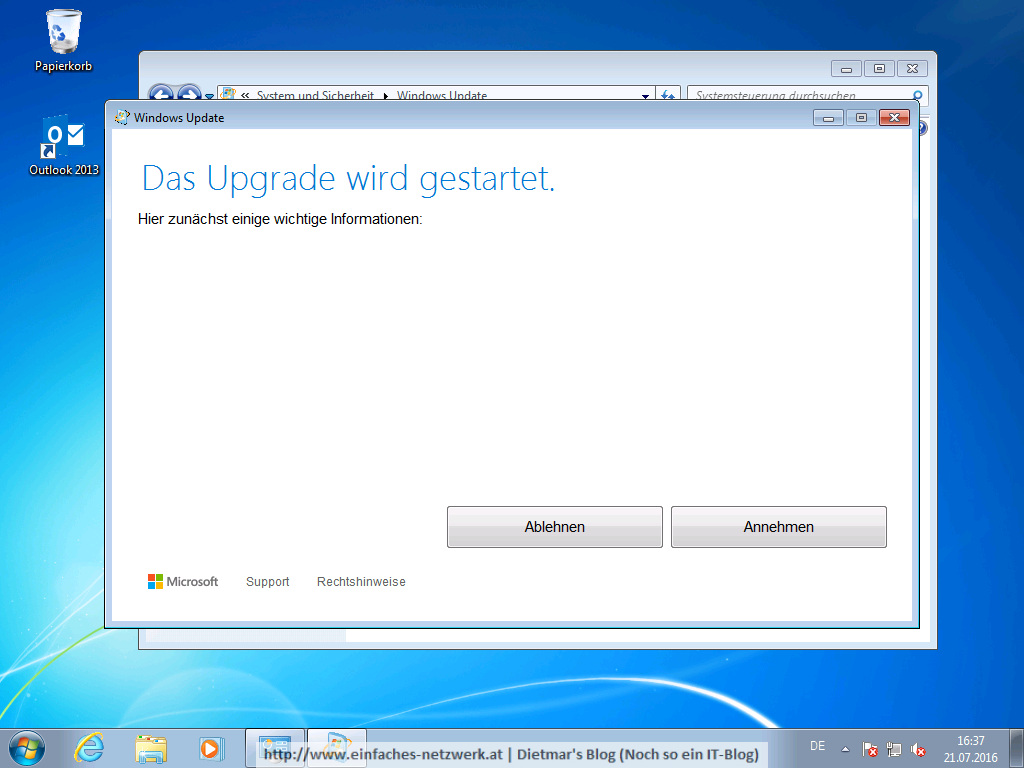

- Windows Update > Annehmen > Jetzt neu starten

class=“alignnone size-full wp-image-8200″ src=“https://www.einfaches-netzwerk.at/blog/wp-content/uploads/2016/07/WSUS_Upgrade-025.png“ alt=“WSUS_Upgrade-025″ width=“1024″ height=“768″ />

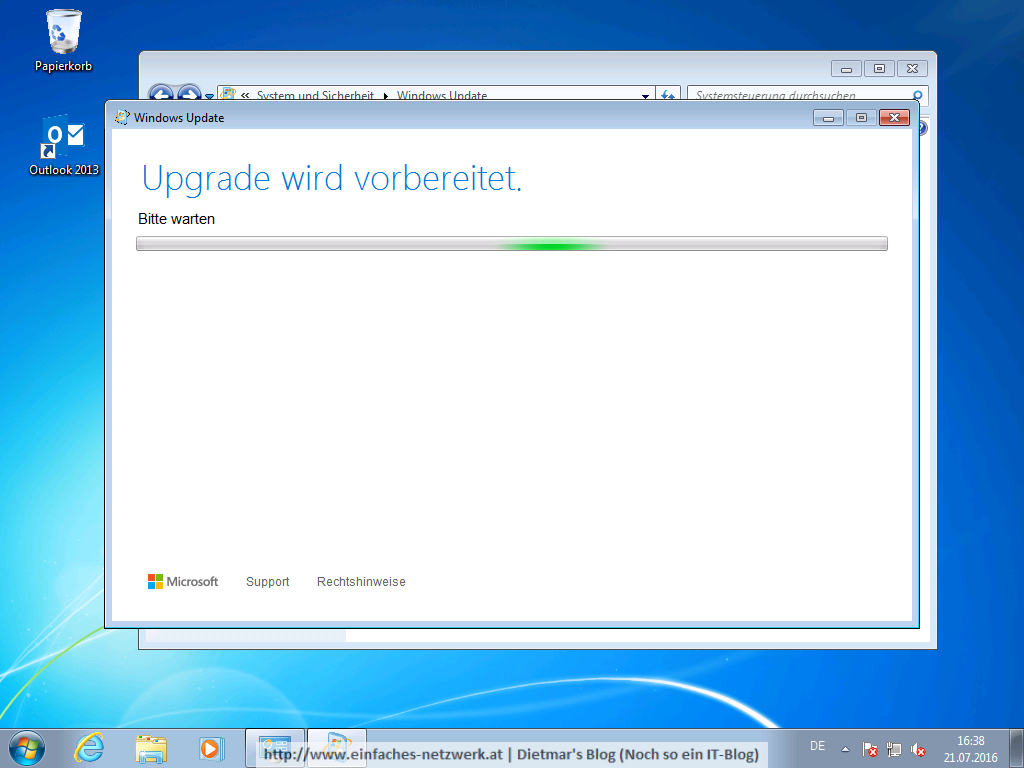

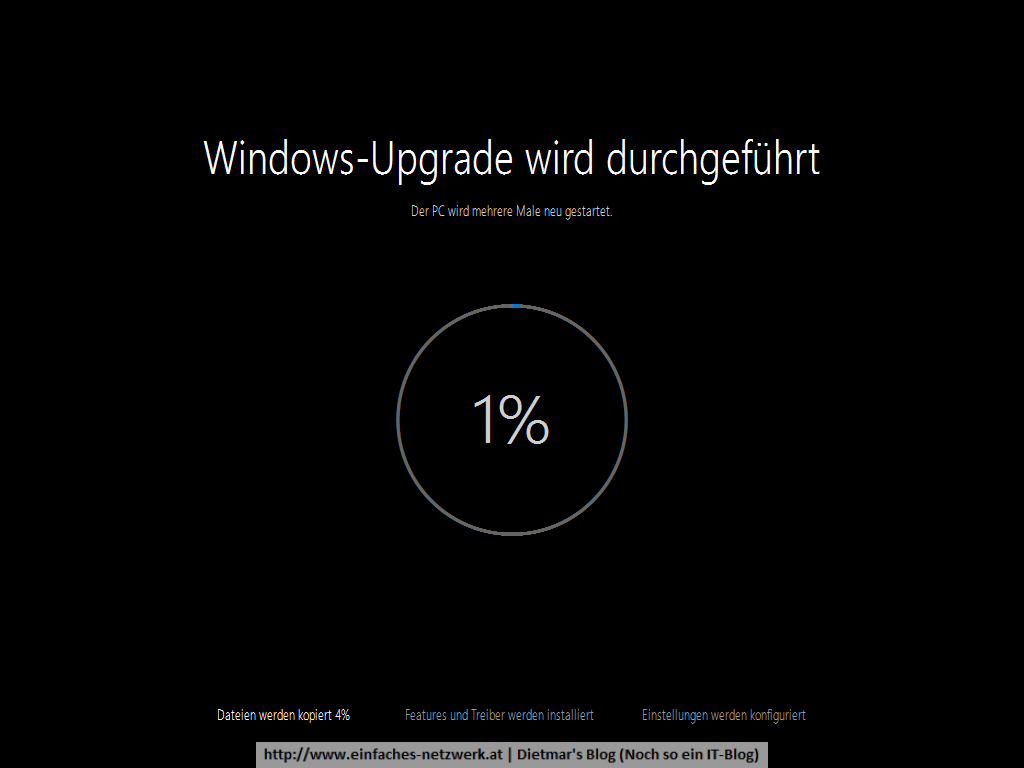

- Der Rechner wird neu gestartet

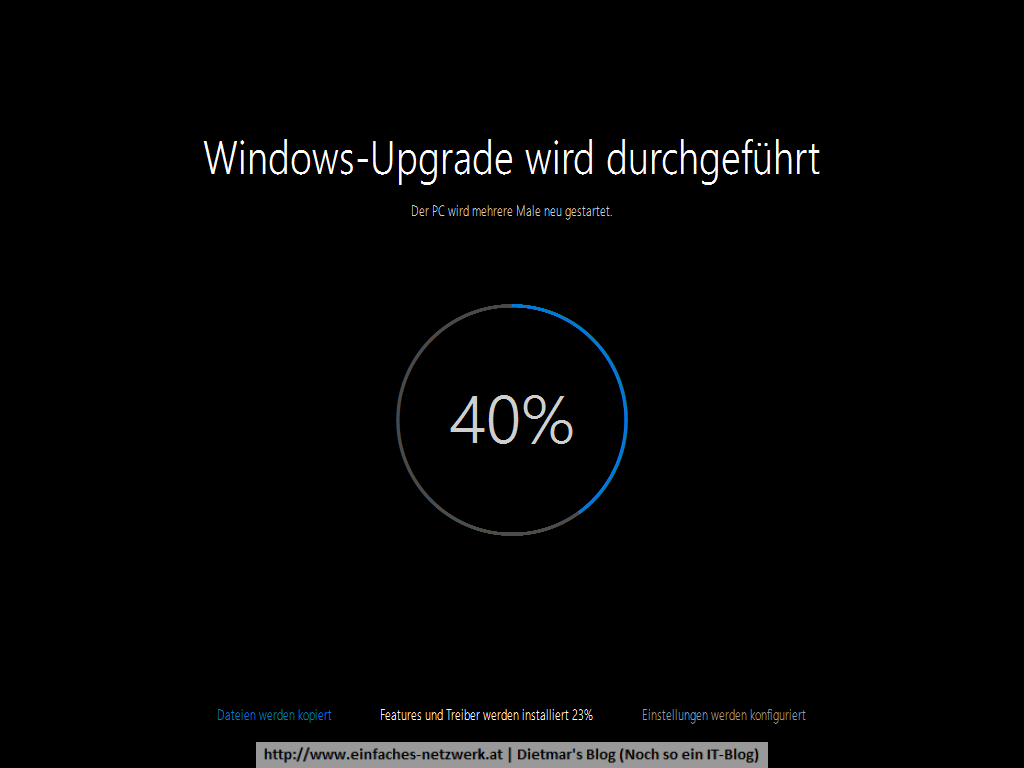

- Die Dateien werden kopiert

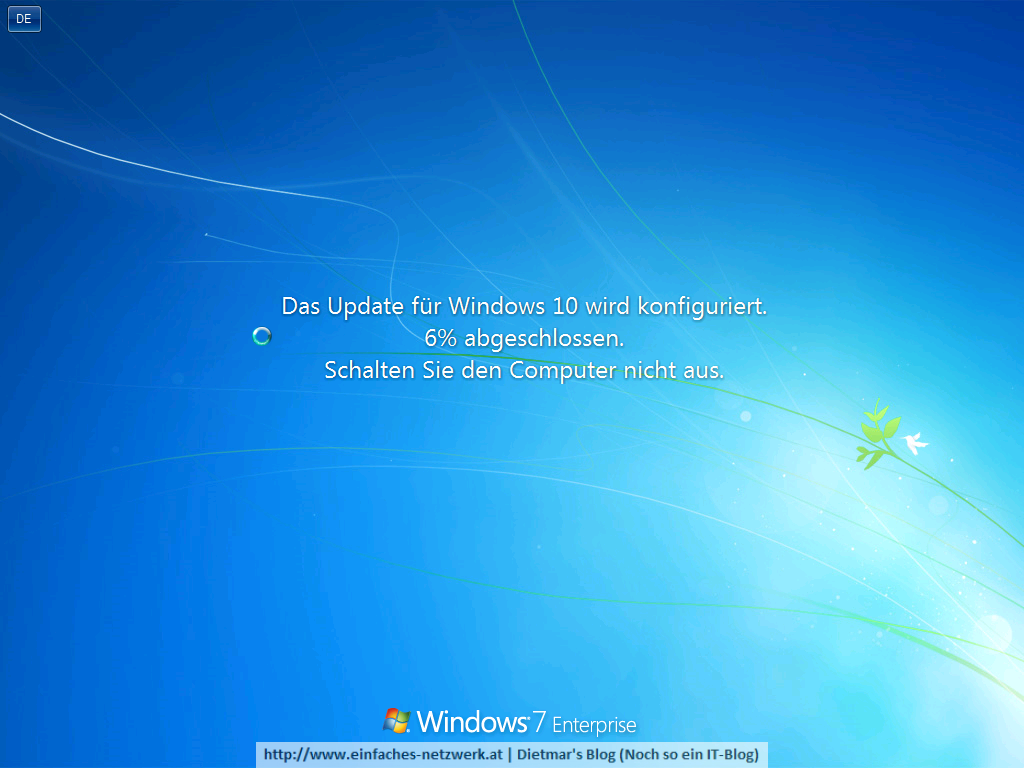

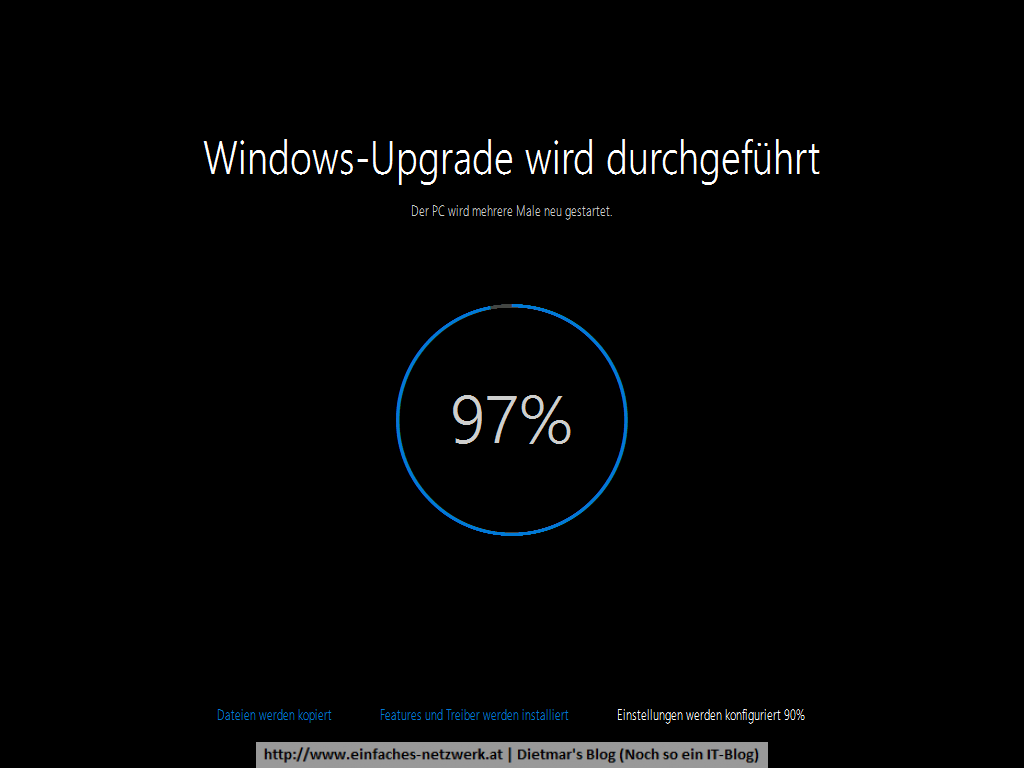

- Features und Treiber werden installiert

- Einstellungen werden konfiguriert

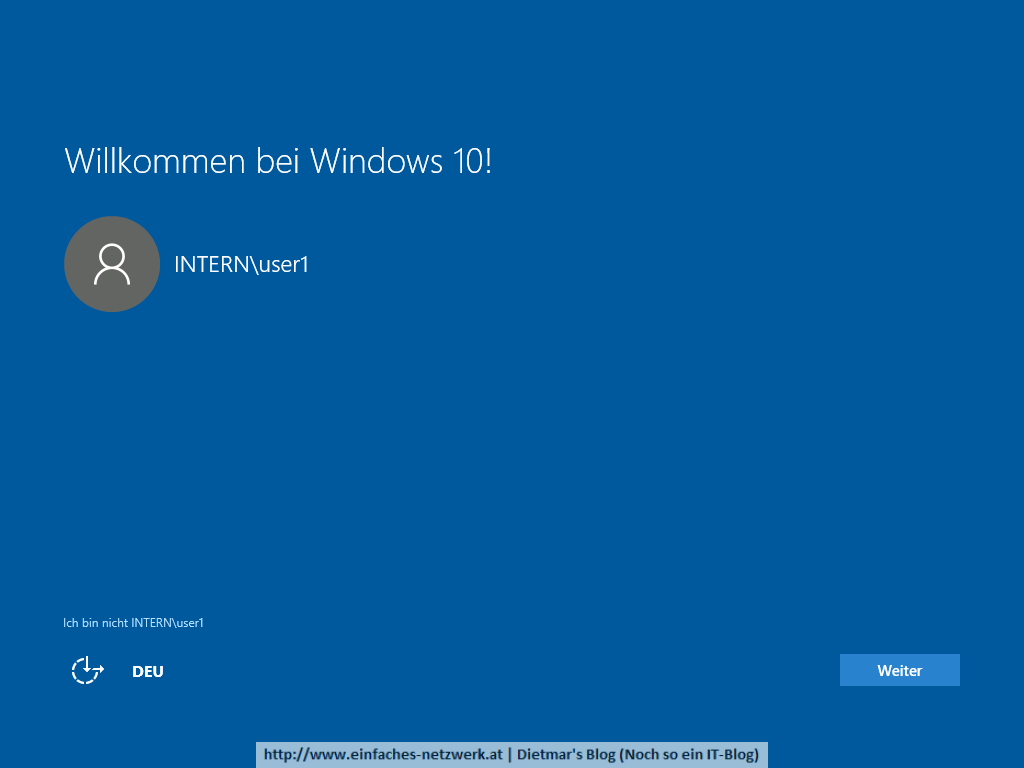

- Weiter

- Anmelden

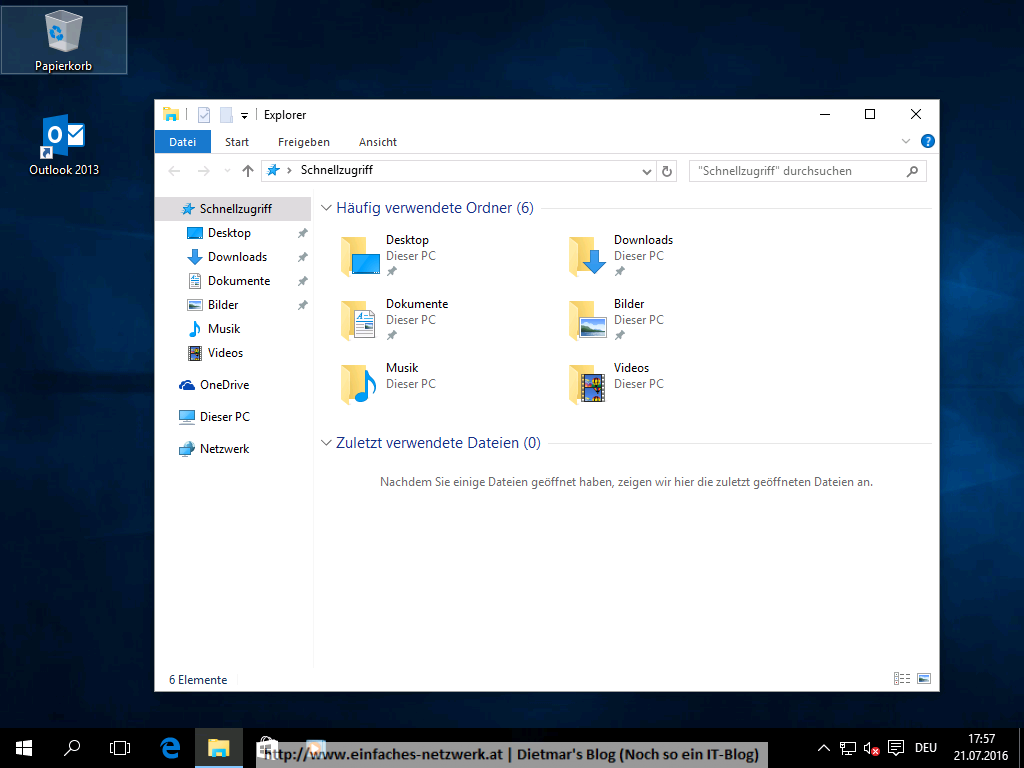

- Fertig

Funktioniert auch. Mir persönlich gefällt die Variante mit MDT um vieles besser, weil einfach mehr Möglichkeiten zur Verfügung stehen.