Bei der Planung für die Konfiguration von Active Directory Federeation Services bin ich gleich auf ein Problem gestoßen: Der interne und externe DNS-Name des ADFS-Dienstes muss gleich sein. In meinem Fall adfs.einfaches-netzwerk.at. Damit in meinem einfachen Netzwerk der Name intern und extern aufgelöst werden kann, muss ich am internen DNS eine Forward Lookup Zone für einfaches-netzwerk.at anlegen. Das nennt sich dann Split-DNS oder Split-Brain-DNS.

Split-DNS für Active Directory Federation Services einrichten – Schritte:

- Eine Forward Lookup Zone für einfaches-netzwerk.at anlegen

- Host (A)- und Alias (CNAME)-Einträge erstellen

- DNS-Client mittels Gruppenrichtlinien konfigurieren

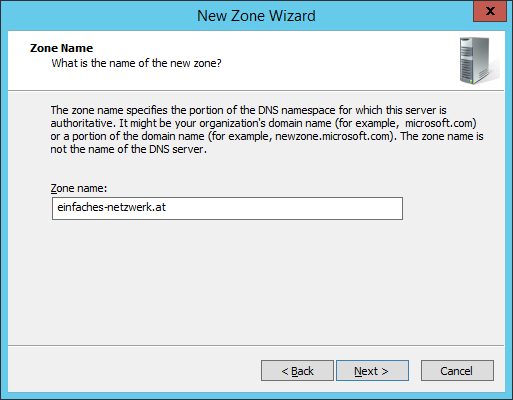

Eine Forward Lookup Zone für einfaches-netzwerk.at anlegen

- Als Administrator an DC1 anmelden

- Server Manager > Tools > DNS

- Forward Lookup Zones rechts anklicken > New Zone…

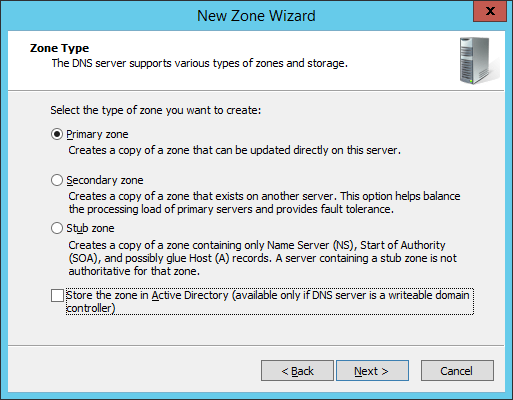

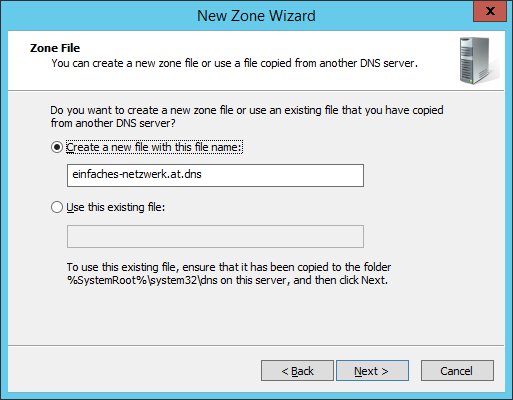

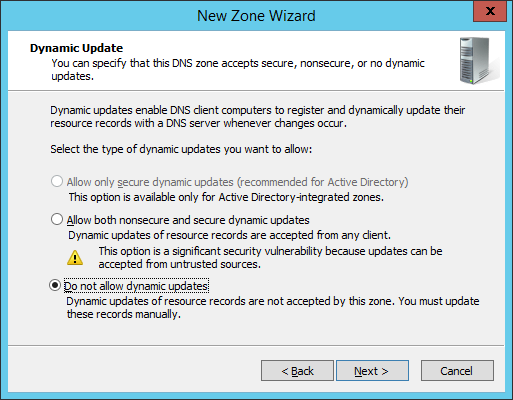

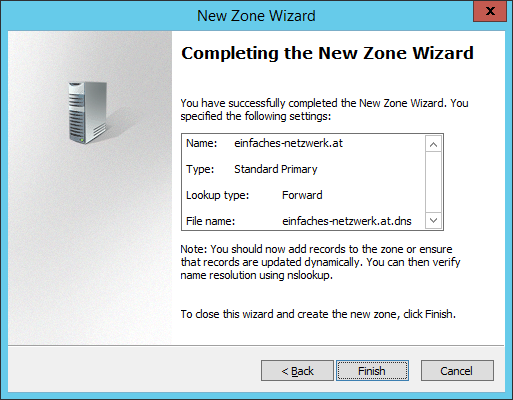

- New Zone Wizard

Host (A)- und Alias (CNAME)-Einträge erstellen

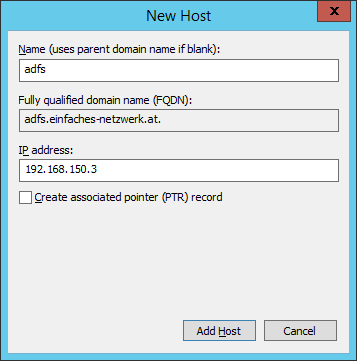

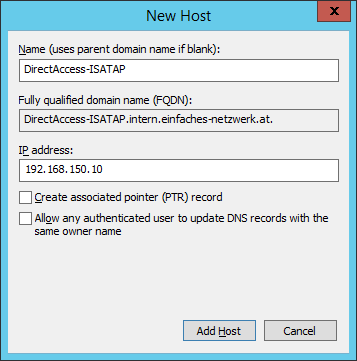

- In der Zone einfaches-netzwerk.at folgenden Host (A)-Eintrag erstellen

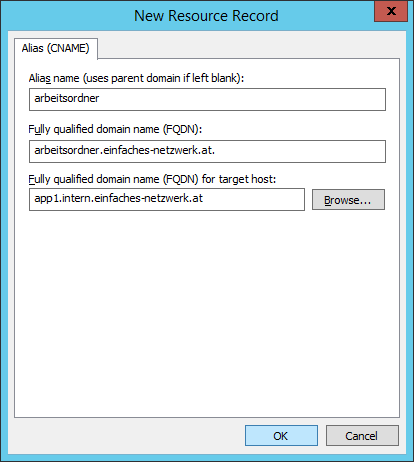

- In der Zone einfaches-netzwerk.at folgende Alias (CNAME)-Einträge erstellen

- New Resource Record

- New Resource Record

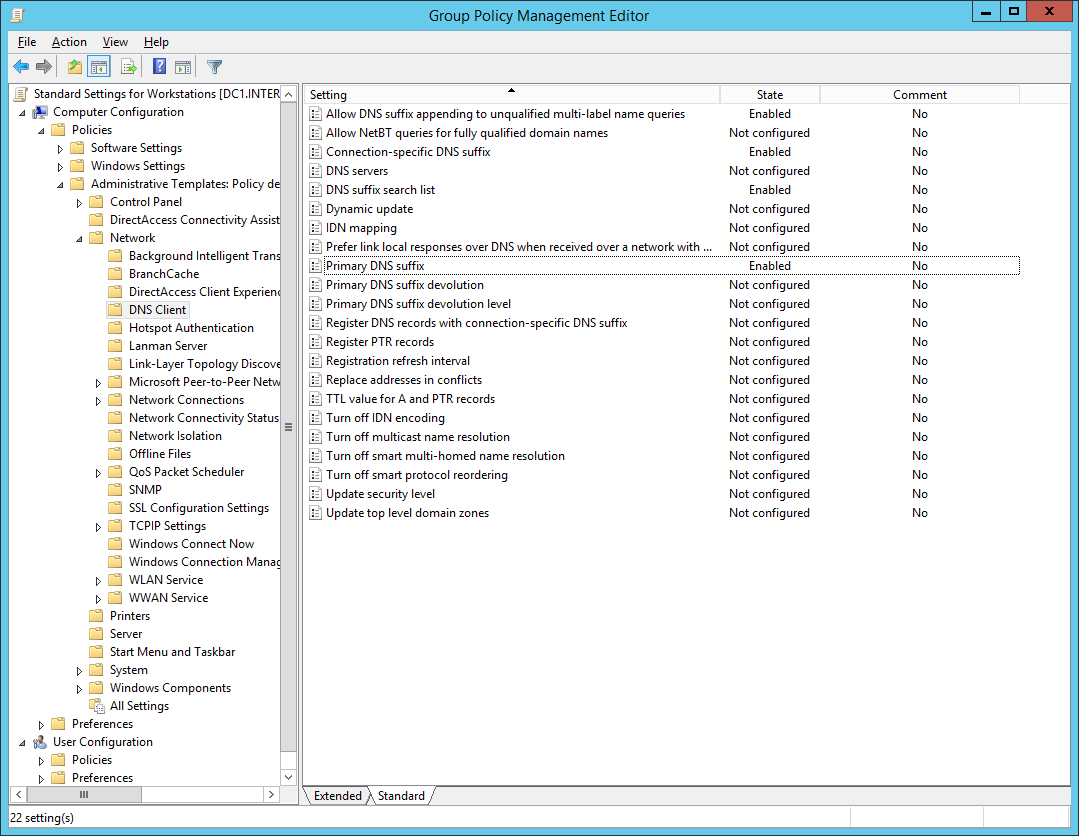

DNS-Client mittels Gruppenrichtlinien konfigurieren

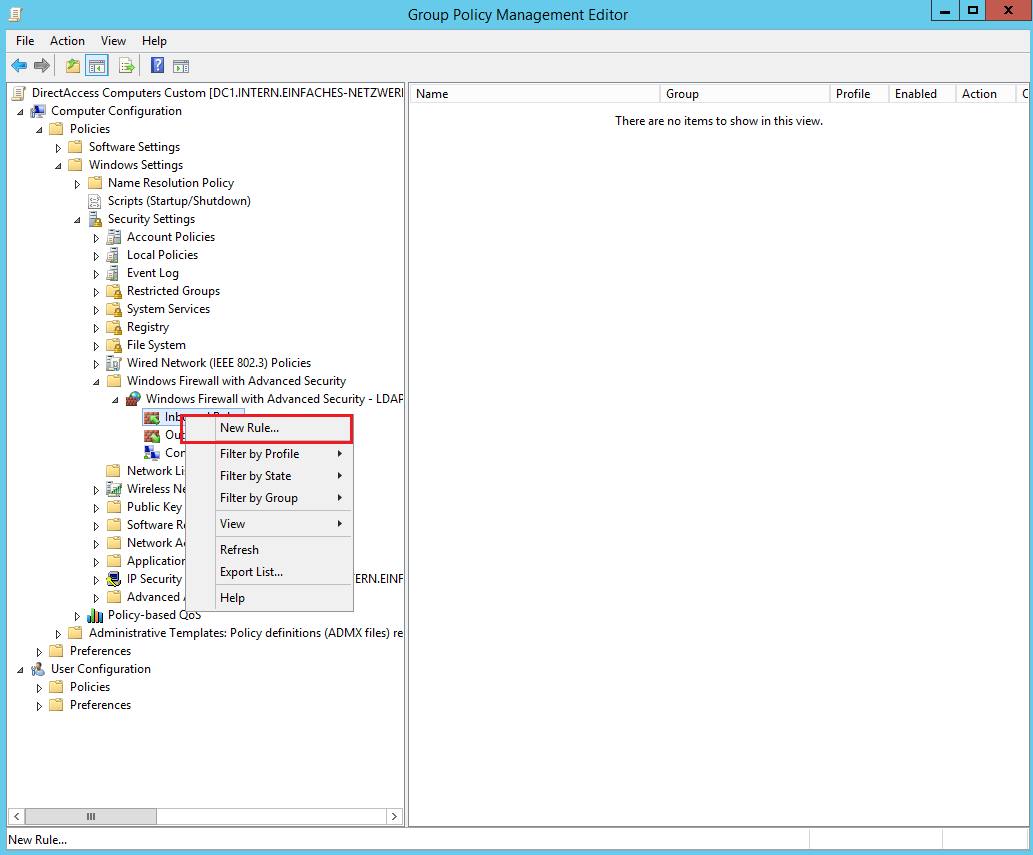

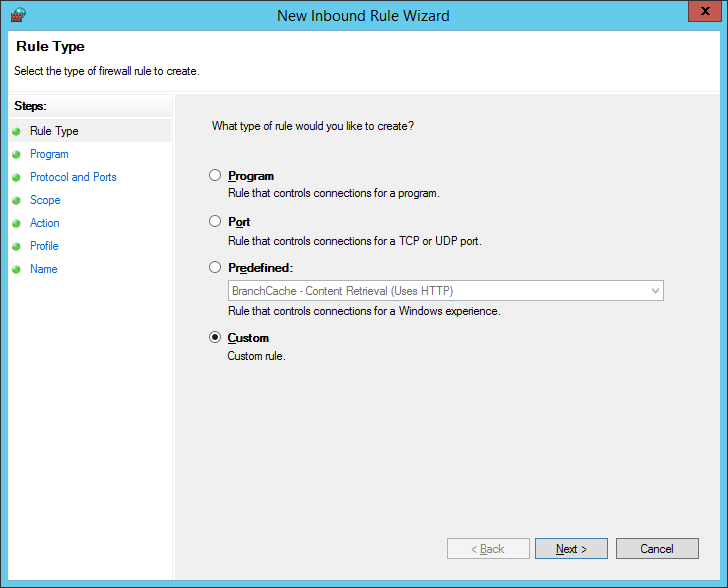

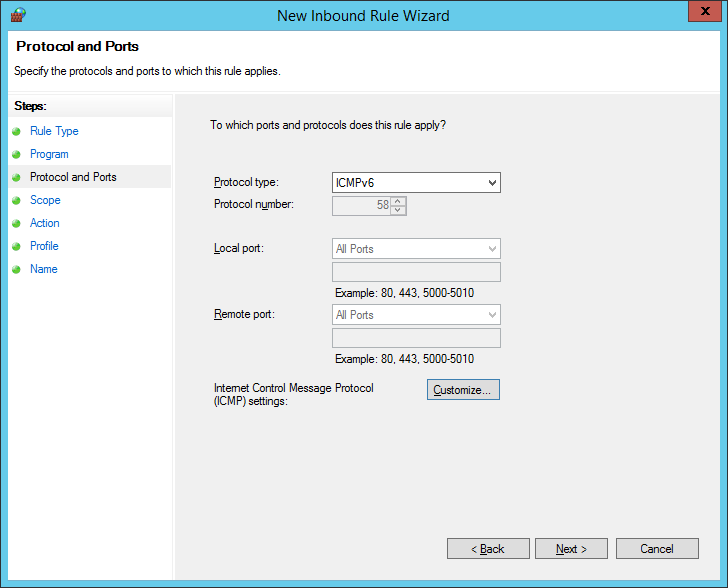

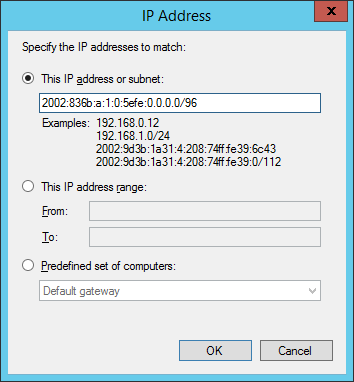

- Server Manager > Tools > Group Policy Management

- Group Policy Objects anklicken

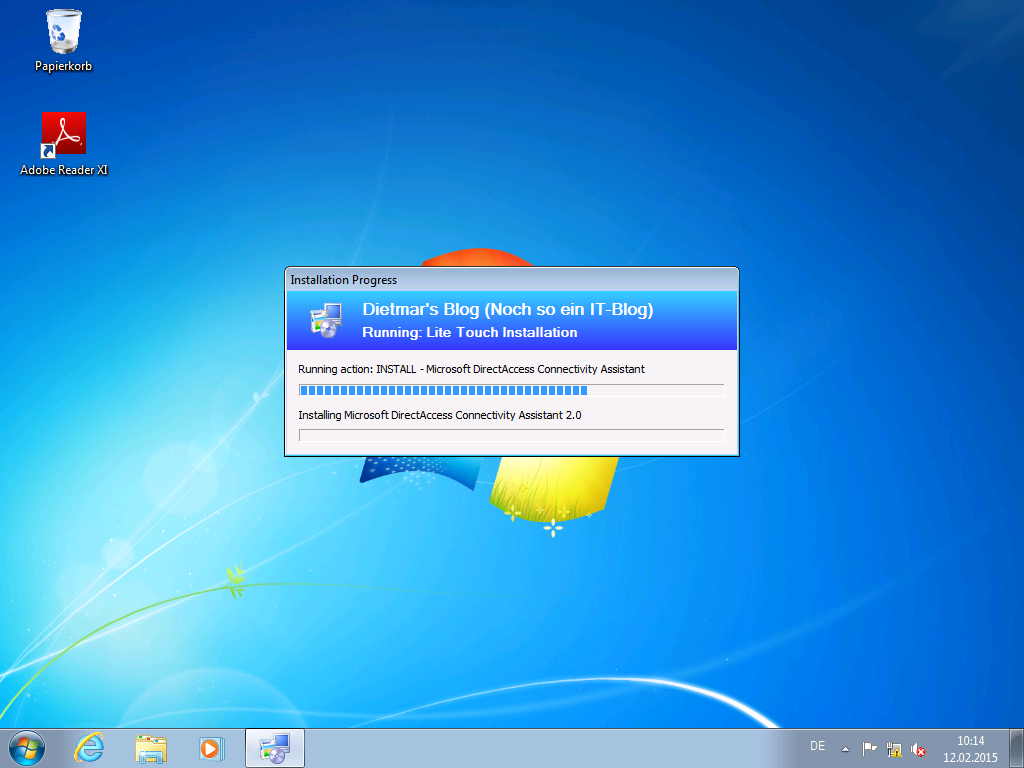

- GPO Standard Settings for Workstations zum Bearbeiten öffnen

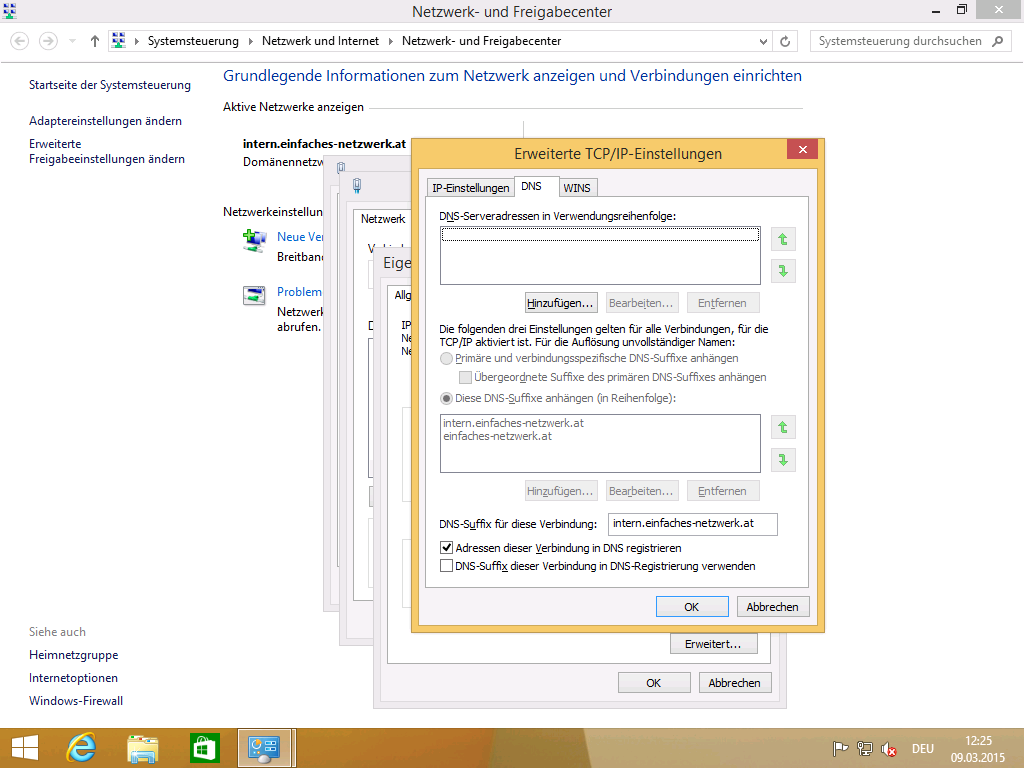

- Computer Configuration\Policies\Administrative Templates\Network\DNS Client erweitern

- Folgende Einstellungen vornehmen

- Allow DNS suffix appending to unqualified multi-label name queries > Enabled

- Connection-specific DNS suffix > Enabled

- DNS suffix: intern.einfaches-netzwerk.at

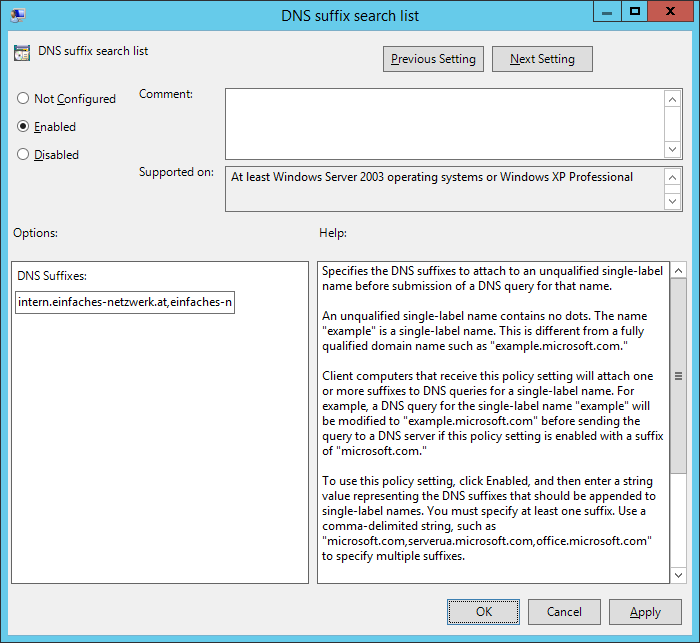

- DNS suffix search list > Enabled

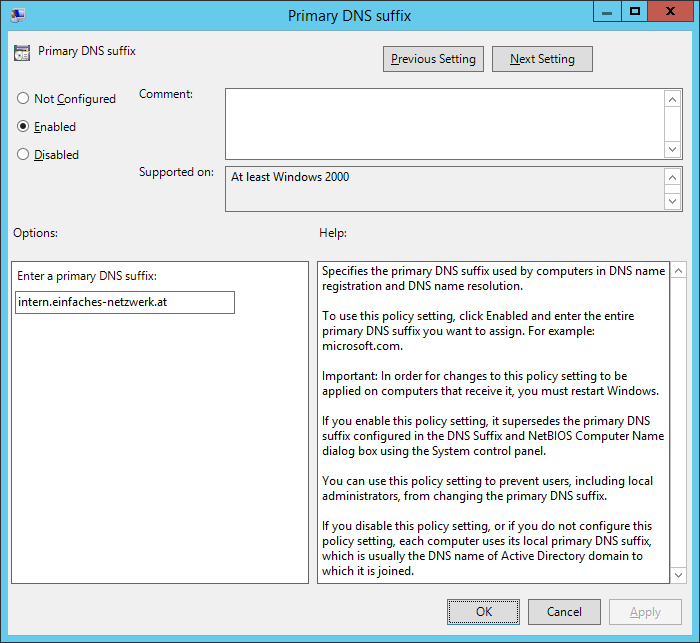

- Primary DNS suffix > Enabled

- Group Policy Management Editor schließen

- Group Policy Management schließen

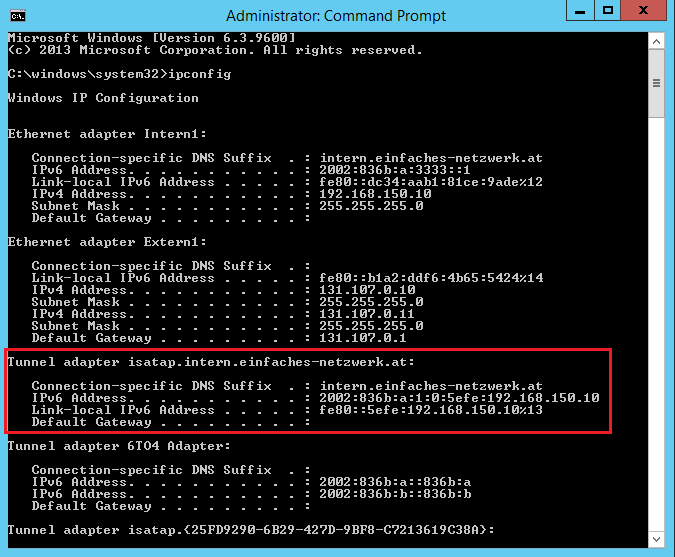

- Auf CLIENT1 mit gpupdate /force die Einstellungen sofort übernehmen

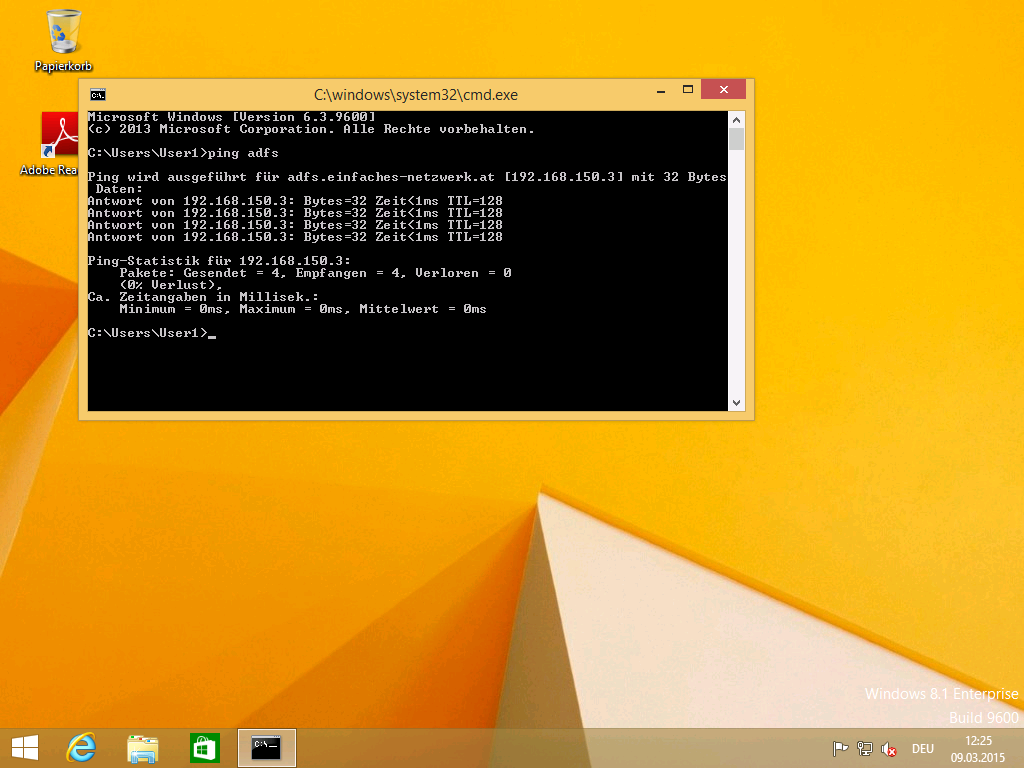

- adfs anpingen