TPM-Sperre mittels Besitzerkennwortdatei zurücksetzen – Schritte:

- Windows 7-Task Sequence für BitLocker konfigurieren und Client003 aufsetzen

- TPM-OwnerInformation in Active Directory für Windows 8 finden

- TPM-OwnerInformation in Active Directory für Windows 7 finden

- tpm_owner.tpm-Datei erstellen

- TPM-Sperre zurücksetzen

Mit Windows Server 2012 und Windows 8 hat Microsoft das TPM-Management ins Active Directory-Schema integiert. Die TPM-OwnerInformation steht nicht mehr als Attribut direkt beim Computer-Objekt (msTPM-OwnerInformation), sondern ist mit einem eigenen TPM-InformationObject (ms-TPM-InformationObject) verlinkt. Vorsicht beim Löschen von Computer-Objekten in Active Directory: Um Leichen zu vermeiden, zuerst das TPM-InformationObject löschen, dann erst das Computer-Objekt.

In den Gruppenrichtlinien können viele Einstellungen für das TPM konfiguriert werden. Bisher sind wir mit den Standard-Einstellungen ganz gut zurecht gekommen.

Mehr Information dazu unter Trusted Platform Module Technology Overview.

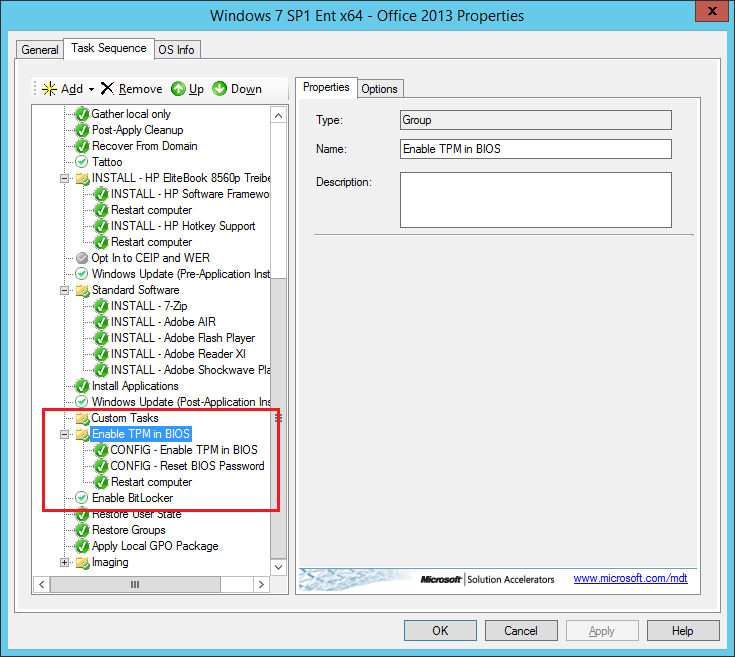

Windows 7-Task Sequence für BitLocker konfigurieren und Client003 aufsetzen

- Als Administrator an SERVER02 anmelden

- Deployment Workbench starten

- OSD Prod Share erweitern

- Task Sequences anklicken

- Windows 7-Task Sequence rechts anklicken und im Kontextmenü Properties anklicken

- Auf den Reiter Task Sequence wechseln

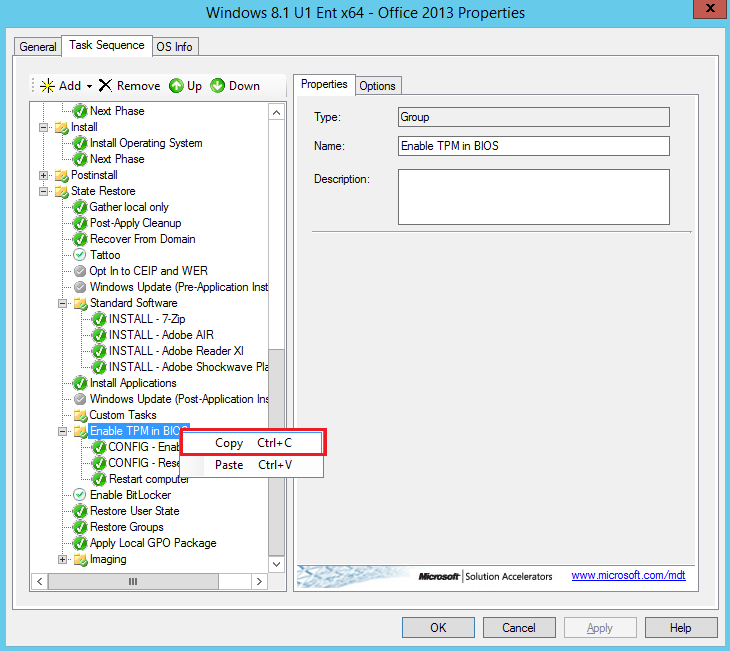

- Windows 8-Task Sequence rechts anklicken und im Kontextmenü Properties anklicken

- Auf den Reiter Task Sequence wechseln

- Den Ordner Enable TPM in BIOS rechts anklicken und im Kontextmenü Copy anklicken

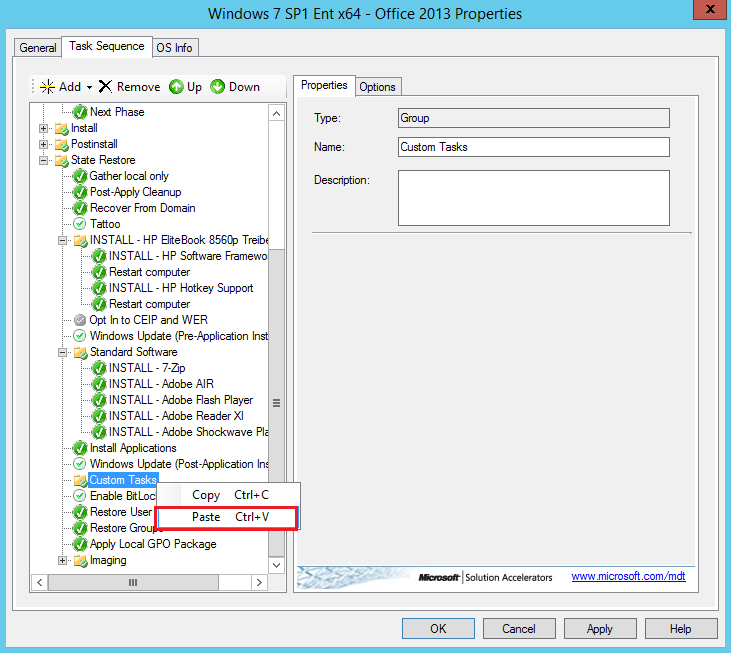

- Zur Windows 7-Task Sequence wechseln

- Den Ornder Custom Tasks rechts anklicken und im Kontextmenü Paste anklicken

- Mit Down den Ordner Enable TPM in BIOS aus dem Ordner Custom Tasks verschieben

- Alle Fenster mit OK schließen

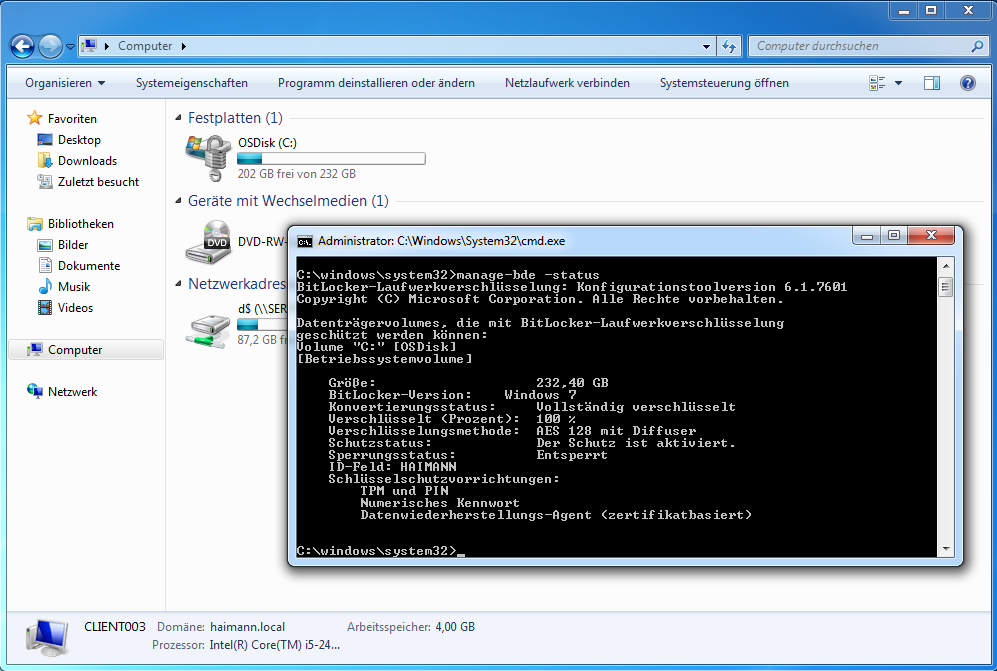

- Client003 mit Windows 7 und der BitLocker-PIN 1122334 aufsetzen

- Als Administrator an Client003 anmelden

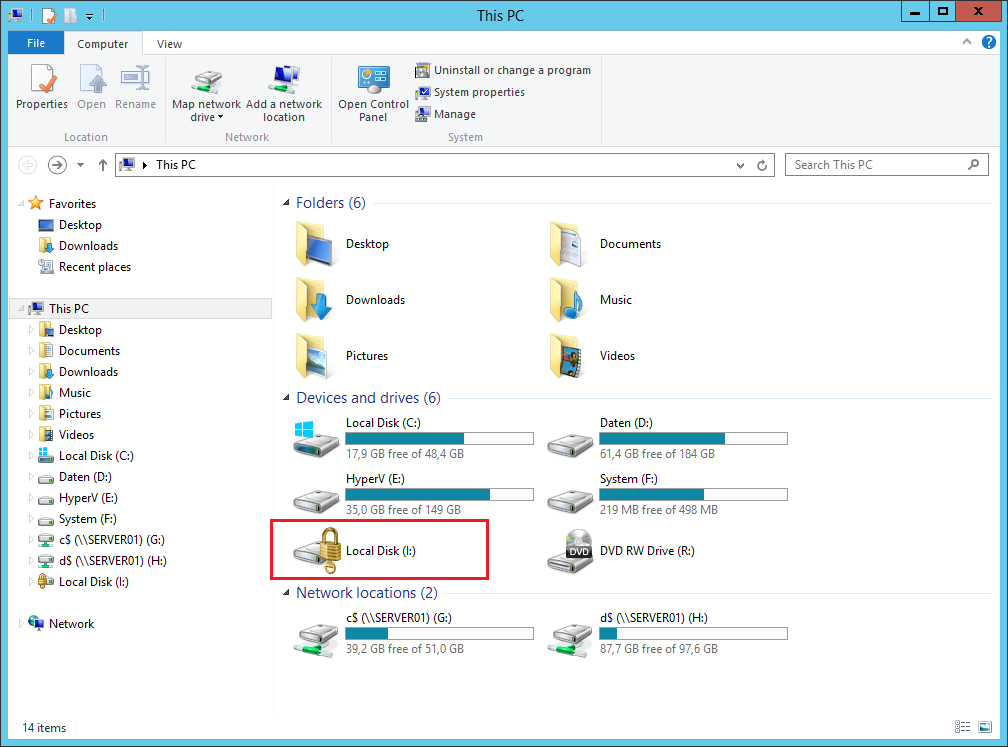

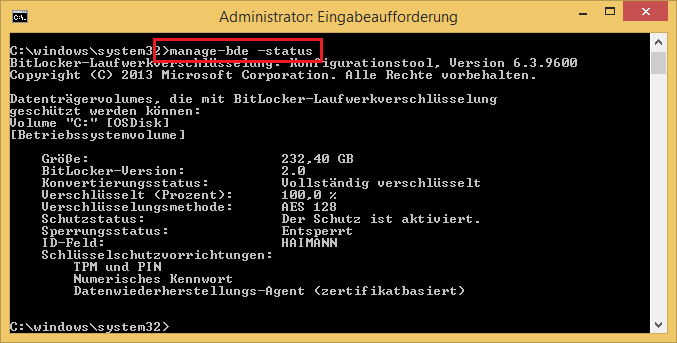

- Die Verschlüsselung funktioniert auch unter Windows 7 🙂

- Client003 herunterfahren Weiterlesen