Microsoft hat letzte Woche einen Windows ADK 1511 Hotfix veröffentlicht, der das Problem mit dem Neustart in Windows PE in Configuration Manager behebt. Allerdings ist die Installation nicht ganz einfach. Der Knowledge Base-Artikel und Download des Hotfixes sind hier zu finden: Windows PE-Startabbilder in System Center Configuration Manager nicht initialisiert werden

Folgende Schritte sind auf dem Rechner auszuführen, auf dem das ADK 1511 installiert wurde, am ConfigMgr Site-Server.

Windows ADK 1511 Hotfix installieren

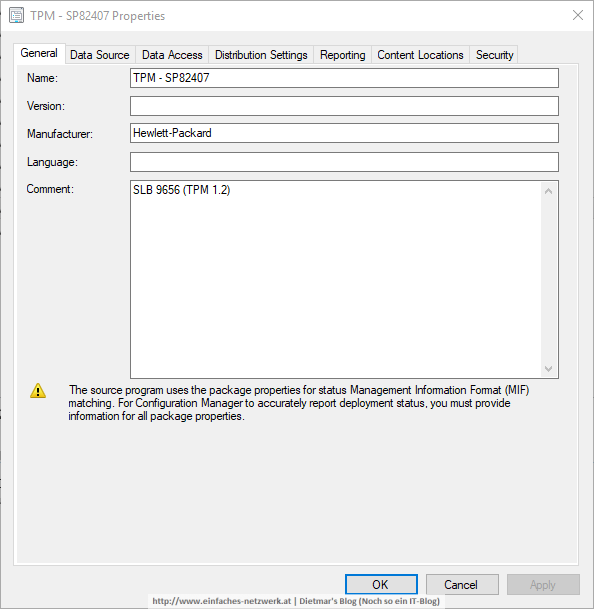

- Windows ADK 1511 herunterladen und installieren

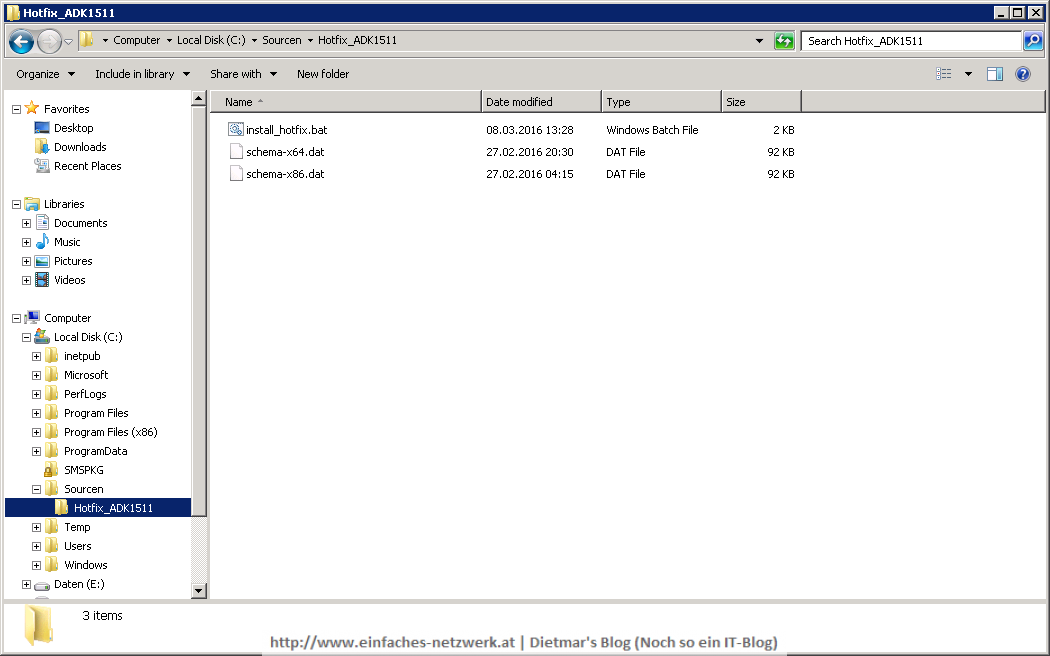

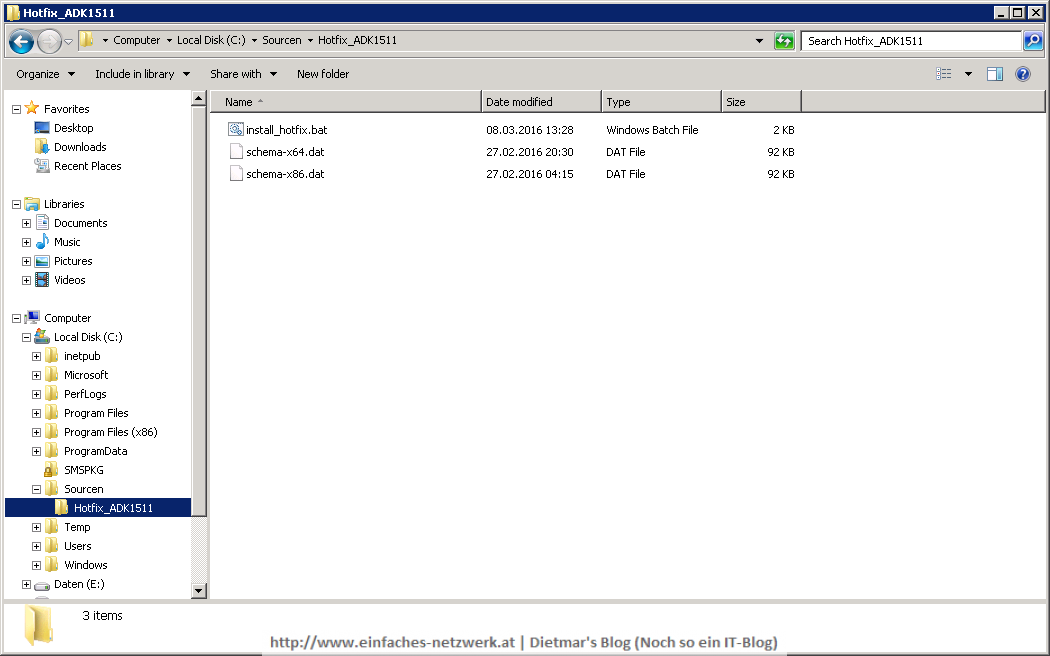

- Den Hotfix 490643_ENU_x64_zip.exe herunterladen und nach C:\Sourcen entpacken

- Die Datei C:\Sourcen\Win10ADK-Hotfix-KB3143760.exe doppelklicken und nach C:\Sourcen\Hotfix_ADK1511 entpacken

- Die Datei install_hotfix.bat in C:\Sourcen\Hotfix_ADK1511 erstellen

@echo Off

IF /i "%1"=="" goto ende

rem %OSArch% = x86 oder amd64

set OSArch=%1

IF %OSArch%==x86 (set Schema=schema-x86.dat) else (set Schema=schema-x64.dat)

set Kits=C:\Program Files (x86)\Windows Kits\10\Assessment and Deployment Kit\Windows Preinstallation Environment

set WimFile=C:\Program Files (x86)\Windows Kits\10\Assessment and Deployment Kit\Windows Preinstallation Environment\%OSArch%\en-us\winpe.wim

set MountDir=C:\Mount

set TMPDir=C:\Temp

set Hotfix=C:\Sourcen\Hotfix_ADK1511\%Schema%

echo %OSArch%

echo %Kits%

echo %WimFile%

echo %MountDir%

echo %Hotfix%

IF NOT EXIST %MountDir% (

MKDIR %MountDir%

)

IF NOT EXIST %TMPDir% (

MKDIR %TMPDir%

)

rem Sicherung erstellen

xcopy "%WimFile%" %TMPDir%\winpe_%OSArch%\ /Y

Dism /Mount-Wim /WimFile:"%WimFile%" /index:1 /MountDir:%MountDir%

rem Backup der Berechtigungen

icacls %MountDir%\Windows\System32\schema.dat /save %TMPDir%\AclFile

rem Besitz für die Gruppe der Administratoren übernehmen

takeown /F %MountDir%\Windows\System32\schema.dat /A

rem Berechtigungen setzen

icacls %MountDir%\Windows\System32\schema.dat /grant BUILTIN\Administrators:(F)

rem Neue schema.dat kopieren

xcopy %Hotfix% %MountDir%\Windows\System32\schema.dat /Y

rem Berechtigungen zurücksetzen

icacls %MountDir%\Windows\System32\schema.dat /setowner "NT SERVICE\TrustedInstaller"

icacls %MountDir%\Windows\System32\ /restore %TMPDir%\AclFile

rem Änderungen übernehmen

dism /unmount-wim /mountdir:"%MountDir%" /Commit

RMDIR "%MountDir%" /S /Q

del %TMPDir%\AclFile /Q

:ende

- Optional: Auf einem deutschen System muss folgende Zeile

icacls %MountDir%\Windows\System32\schema.dat /grant BUILTIN\Administrators:(F)

nach

icacls %MountDir%\Windows\System32\schema.dat /grant VORDEFINIERT\Administratoren:(F)

geändert werden

- Der Ordner C:\Sourcen\Hotfix_ADK1511

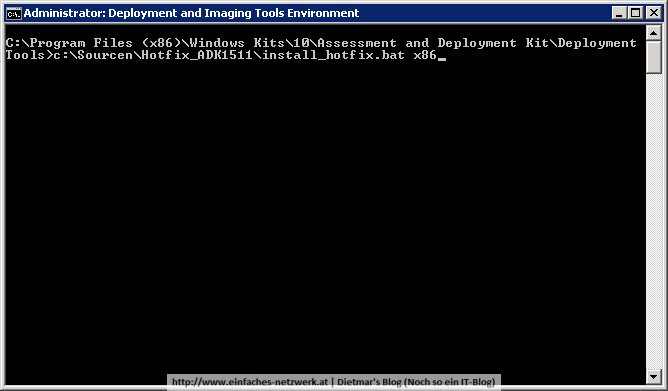

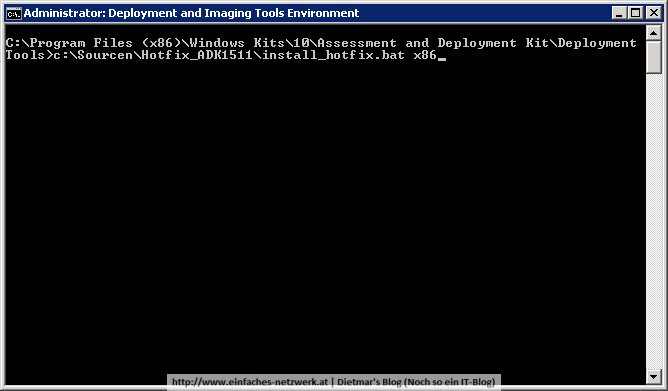

- Deployment and Imaging Tools Environment als Administrator starten

- Folgende Befehlszeile für 32-bit ausführen

C:\Sourcen\Hotfix_ADK1511.bat x86

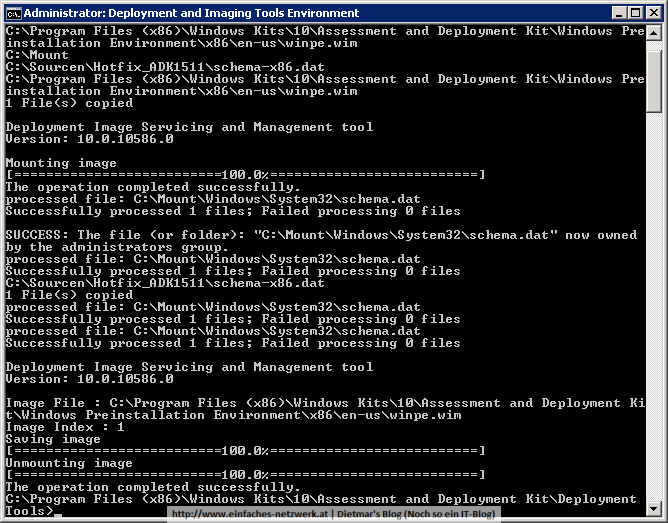

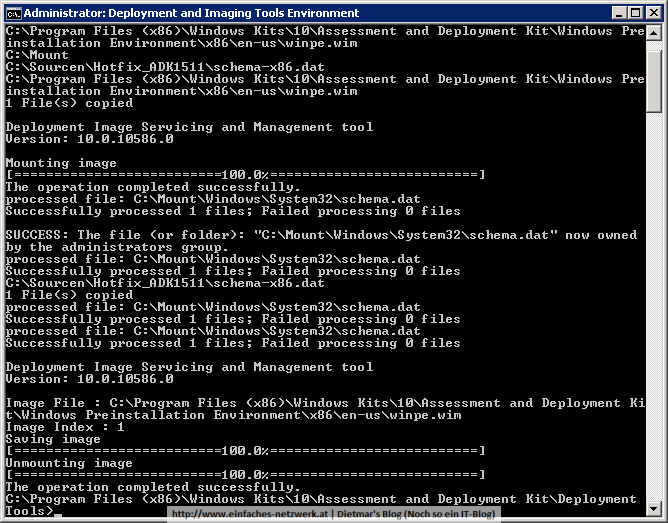

- Der Hotfix wird installiert

- Den gleichen Befehl mit dem Parameter amd64 für 64-bit ausführen

- Alle Fenster schließen

Der Batchfile erledigt folgende Schritte:

- Setzen der Pfade in Variablen

- Eine Sicherungskopie von winpe.wim in C:\Temp\winpe_%osarch%

- winpe.wim mounten

- Besitz der Datei schema.dat übernehmen

- Berechtigungen in der Datei AclFile sichern

- Berechtigungen ändern

- Datei schema.dat kopieren

- Besitz dem Trusted Installer geben

- Berechtigungen wiederherstellen

- winpe.wim speichern und unmounten

- C:\Temp\AclFile löschen

Für bestehende winpe.wim-Dateien den Pfad im Batchfile set WimFile=C:\Program Files (x86)\Windows Kits\10\Assessment and Deployment Kit\Windows Preinstallation Environment\%OSArch%\en-us\winpe.wim entsprechend anpassen.

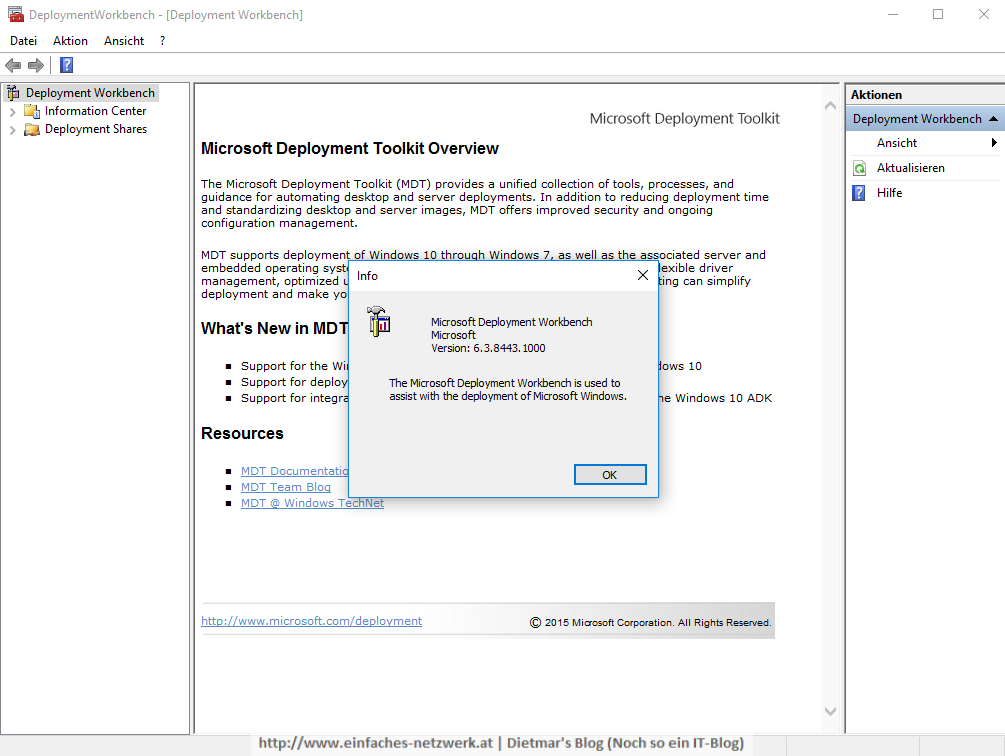

Warum Microsoft das Windows ADK 1511 nicht einfach re-released hat, bleibt mir ein Rätsel. War es doch mit MDT 2013 Update 1 schon genau das Gleiche – viele Bugs.

Windows ADK 1511 Hotfix was last modified: März 23rd, 2016 by Dietmar Haimann